【インフラストラクチャセキュリティ】「標的型攻撃とOperation Aurora」Vol.5~マルウェア対策活動MITF~

エンタープライズ

セキュリティ

-

10G光回線導入レポ

-

【インフラストラクチャセキュリティ】「標的型攻撃とOperation Aurora」Vol.4~標的型攻撃とOperation Aurora~

-

【インフラストラクチャセキュリティ】Gumblarの再流行(Vol.1)

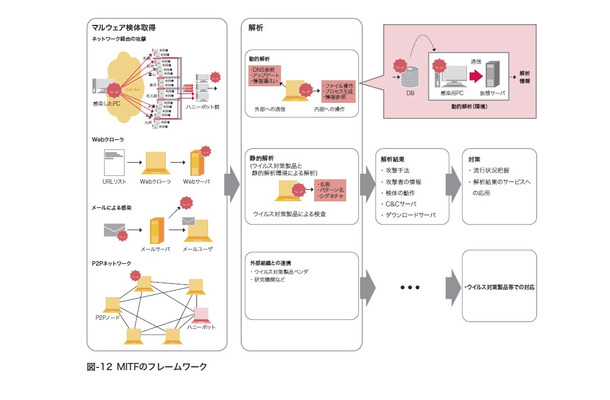

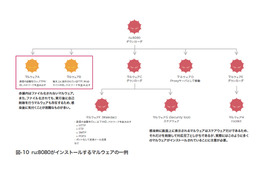

ここでは、IIJが実施しているMITF(Malware InvestigationTask Force)について説明します。MITFは、2007年5月から続けているマルウェア対策のための活動です。いくつかの調査において、発生するインシデントがネットワークごとに異なる状況にあることが判明し、IIJが運用するネットワークの状況を独自に把握するためにMITFを開始しました。MITFでは、専用の装置でマルウェアの活動を検知し、マルウェアを収集して解析を行い、対策に必要な情報を抽出しています。

―マルウェアを取得するための仕組み

インターネット上のマルウェアの感染活動には、ウイルスなどのファイルを経由した感染だけでなく、ネットワーク上での直接感染、Webコンテンツ経由の感染、メール経由の感染などが考えられます。ここでは、これらの感染活動を観測する仕組みとして、ハニーポットとWebクローラを説明します。

ハニーポットでは、脆弱性のエミュレーション機能を持つホストをインターネットに接続し、外部から無作為に到着する通信を観測します。マルウェアの感染活動がネットワーク経由でこのハニーポットに到着し、脆弱性が適合すると、攻撃元の情報やマルウェアの検体が取得できます。MITFでは、IIJが運用する日本全国の網にこのハニーポットを設置し、マルウェアの活動を観測しています。その密度は、IPアドレス空間/23ごとに1台

(IPアドレス512個につき1台)としています。

Webクローラは、通常のWebブラウザと同様に、検査対象のURLの一覧に順次アクセスし、脆弱性などを利用した攻撃を含むコンテンツを受け入れます。この結果、実際にマルウェアに感染して、検体を入手します。MITFの開始当初、Webクローラは試験的に構築し運用していました。しかし、Gumblar に代表されるWebコンテンツで感染するマルウェアの流行に伴い、現在ではマルウェア取得のための重要な構成要素となっています。

MITFでは、これらの他にも迷惑メールからマルウェア感染に誘導される様子を観測するための仕組みや、P2Pファイル共有ネットワーク等で交換されるファイルを観測するための仕組みも利用しています。

―マルウェアを解析するための仕組み

MITFでは、取得したマルウェアの検体から、対策の検討に必要な情報を抽出する仕組みも用意しています。ただし、ここでの解析の目的は、マルウェアの検知や駆除ではなく、その活動による通信特性(宛先やプロトコル、通信量等)に注目した情報の収集です。

解析手法の1つである動的解析では、外部に接続していない閉じたネットワーク環境で、仮想のインターネットを再現し、そこで実際にマルウェアを動作させることで、動作に伴って発生する通信の様子を観測します。このため、動的解析環境には、マルウェアからの要求に応答するDNSサーバ、HTTPサーバ、IRCサーバなどの機能が用意されています。また動的解析では、通信の様子とともに、マルウェアによるファイル生成やプロセス生成の様子も観測します。この解析により、ダウンロードサーバ、アップデートサーバ、ボットネットのC&CサーバのIPアドレスやURLを特定することができます。この手法では、ウイルス対策製品等で判別できない未知のマルウェアに関しても、その活動を阻害するための有益な情報を取得することが可能です。

もう1つの解析手法である静的解析では、まず、取得したマルウェアの検体を複数のウイルス対策製品で検査します。マルウェアの名前や機能に関して参照可能な外部情報があるときには、それらを参考にします。また、閉環境や仮想マシン環境を検知する仕組みを持つマルウェアもあり、動的解析だけでは情報を抽出できないことがあります。この場合には、解析ツールを利用して手作業で解析を行います。さらに、マルウェアの検体は、協力関係にある研究機関やウイルス対策製品ベンダにも提供しています。

―MITFの全体像と今後の予定

図-12に、MITFの全体像を示します。ここに示すように、取得したマルウェアとその解析情報は、セキュリティサービスの設定として還元するなど、お客様のネットワークの保護やIIJのネットワークの安全な運用のために役立てています。

今回説明したMITFの環境では、これまでこのレポートで示してきたものよりも多くの情報が取得されています。たとえば、探索行為を行っている行為者に関する情報や、活動しているマルウェアの種類、IPアドレスを詐称された通信の戻りパケット(backscatter)によるDDoS攻撃の検知等です。今後は、このような情報も提供していく予定です。

また、MITFの開始当初に比べて、ネットワーク上で直接感染するマルウェアの活動は下火になりつつあり、Webコンテンツから感染するマルウェアに推移しています。今後、IPv6の利用推進やクラウド利用の一般化などネットワークの利用方法が変化することで、発生するインシデントの傾向も変わっていくと考えられます。MITFでは、このような変化に適切に対応できるように準備を行っています。

■おわりに

このレポートは、IIJが対応を行ったインシデントについてまとめたものです。今回は、現在でも継続中であるGumblar類似の事件と標的型攻撃、そしてIIJのマルウェア対策活動であるMITFについて説明しました。IIJでは、このレポートのようにインシデントとその対応について明らかにし公開していくことで、インターネット利用の危険な側面を伝えるように努力しています。このような側面についてご理解いただき、必要な対策を講じた上で、安全かつ安心してインターネットを利用できるように努力を継続してまいります。

※同記事はインターネットイニシアティブ(IIJ)の発行する「Internet Infrastructure Review」の転載記事である

執筆者:敬称略

齋藤 衛(さいとう まもる)

IIJ サービス本部 セキュリティ情報統括室 室長。法人向けセキュリティサービス開発等に従事の後、2001年よりIIJグループの緊急対応チームIIJSECTの代表として活動し、CSIRTの国際団体であるFIRSTに加盟。Telecom-ISAC Japan、日本シーサート協議会、日本セキュリティオペレーション事業者協議会、 Web感染型マルウェア対策コミュニティ等、複数の団体の運営委員を務める。IIJ-SECTの活動は、国内外の関係組織との連携活動を評価され、平成21年度情報化月間記念式典にて、「経済産業省商務情報政策局長表彰(情報セキュリティ促進部門)」を受賞した。

土屋 博英( 1.2 インシデントサマリ)

土屋 博英 鈴木 博志( 1.3 インシデントサーベイ)

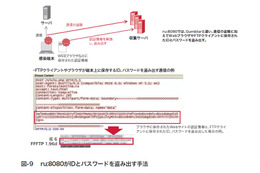

鈴木 博志( 1.4.1 Gumblar型の攻撃スキームを持つ ru:8080)

永尾 禎啓( 1.4.2 標的型攻撃とOperation Aurora)

齋藤 衛 (1.4.3 マルウェア対策活動MITF)

IIJ サービス本部 セキュリティ情報統括室