【テクニカルレポート】クラウドコンピューティングにおけるセキュリティ確保の取り組み(後編)……日立評論

ブロードバンド

テクノロジー

-

10G光回線導入レポ

-

【テクニカルレポート】クラウドコンピューティングにおけるセキュリティ確保の取り組み(前編)……日立評論

-

日立、仮想化やクラウド基盤に適した高性能ブレードサーバ新製品「BS540A」発表

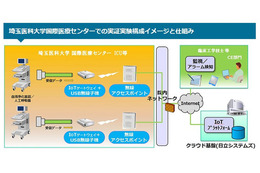

日立クラウドソリューション「Harmonious Cloud」では、「安全・安心」、「スピード・柔軟」、「協創」を中心コンセプトとしている。これらのうち,安全・安心を確立するため、Harmonious Cloudでは、クラウドを支える基盤、データセンター、運用など各面でクラウドセキュリティの確立を図っている。

ここでは、Harmonious Cloudのパブリッククラウドサービスの一つである「プラットフォームリソース提供サービス」〔PaaS(Platform as a Service)/IaaS(Infrastructure

as a Service)〕を例として、その具体的な内容を紹介する。

4.1 テナントの独立性の確保

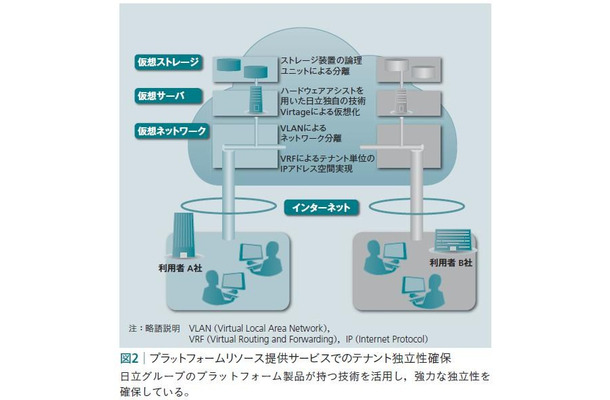

クラウドにおいては利用企業(テナント)間の独立性がセキュリティの重要な要素となる。PaaS/IaaSでは、ネットワーク、サーバ、ストレージの各層において独立性が確保されなければならない。プラットフォームリソース提供サービスでは、日立独自のプラットフォーム技術を用いてテナント間の独立を実装している(図2参照)。

性能の独立については、これらに加えて以下の技術を用いて、他のテナントの負荷に影響されずに所定の処理能力を提供できる手段を用意している(表2参照)。

クラウドの誕生期においては、一時的なITリソースの利用によるコスト削減が求められたが、現在では、基幹システムへの適用が加速している。日立グループは、この目的でのクラウド利用を可能とするため、「リソースの共用」と「テナントの独立」を両立させ、クラウドセキュリティを強固にしたサービスの提供を進めている。

4.2 体系的なクラウドセキュリティへのアプローチ

4.2.1 クラウドセキュリティチェックリストの整備

Harmonious Cloudでは、運用やコンプライアンスへの対応も含めたクラウドセキュリティの確立について、前述の各種ガイドラインなどを参考にしたクラウド全般をカバーする「クラウドセキュリティチェックリスト」の作成および評価を行っている。

クラウドの特性に応じたセキュリティの体系化として、チェックリストの分類軸にはCSAのドメインを採用した。作成当時のCSA V2.1ではRecommendation中心で個々の要件の記載が少なかったことから、経済産業省の「クラウドサービス利用のための情報セキュリティマネジメントガイドライン」と、ENISAのガイドラインに採録された項目をまとめて統合することで、網羅性の確保を図った。さらに、以下の分類を行って確認の便を図っている。

(1)対象:IaaS/PaaS/SaaS/利用者のいずれに適用されるか。

(2)施策実装:ITシステムの機能として実装されるか、管理や運用手続きとして実装されるか。

このチェックリストにより、遺漏なくセキュリティ施策が講じられる素地を確立した。

4.2.2 クラウドセキュリティチェックリストの例

CSAにおいてドメイン4として規定されている「コンプライアンスと監査」を例として、チェック観点・内容を紹介する。

顧客によるコンプライアンスは、クラウドサービスの中でも順守されなければならない。これを担保・検証するための監査が必要となる。それを実現するためには、顧客による監査を可能とする以下のような項目を整備することが求められる。

(1)監査に必要な証跡の提示が可能であること(IaaS/PaaS/SaaS)

(2)クラウドサービスの契約において自社のコンプライアンスを満足するかという検証を行うこと(利用者)

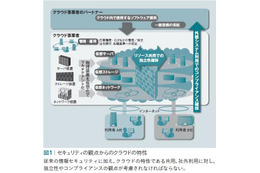

一般に、クラウド事業者はデータセンターのオペレーション、回線確保などを外部に委託している。コンプライアンスに関する項目はクラウド事業者の社内だけではなく、委託先についてもクラウド事業者が統制していることが必要となる(図3参照)。そのため、委託先に、自社と同等の統制・監査が可能であることも必要となる。

4.2.3 チェックリストを利用しての施策/評価

プラットフォームリソース提供サービスでは、「コンプライアンスと監査」について、以下のような施策により、顧客が要求する水準でのコンプライアンスの実現を可能としている。

(1)顧客と日立グループの間での責任範囲、監査および報告方法を明確化し、契約で規定する。

(2)必要に応じて、日立グループのセキュリティ対策の履行状況を報告する。

(3)システムおよび運用の一部を再委託するものがサービスに含まれる場合、日立グループの責任において管理する。

(4)情報セキュリティの履行状況を確認する目的で顧客へ提出する報告のうち、顧客自身による確認が必要な情報については、契約で指定された期間にわたって収集し保管する。

このような取り組みは、CSAが規定するすべてのドメインについて実施している。さらに、逐次見直しを行い、継続・反復してセキュリティの水準を高めている。

クラウドセキュリティチェックリストは日立グループ内で共有され、同サービスだけでなく、 Harmonious Cloudの各種サービスにおいても活用されている。

4.3 セキュリティ施策の公開

クラウドサービス提供者がセキュリティに関してどのような施策を行っているかは、利用者にとって重要な情報である。前述の取り組みの詳細については、「『安全・安心クラウド』を実現するための日立のセキュリティの取り組み―日立『プラットフォームリソース提供サービス』(PaaS/IaaS)を例として―」というホワイトペーパーにまとめ、広く一般に公開している。

【5】おわりに

ここでは、クラウドコンピューティングにおけるセキュリティ確保の取り組みについて述べた。

Harmonious Cloudは、これまでの製品提供やシステム開発などの中で日立グループが蓄積してきたセキュリティについてのノウハウを基礎とし、その上にクラウドの特性に応じたセキュリティへの取り組みを行うことで、安全・安心の具現化を図っている。

日立グループは、今後もこの取り組みを継続・発展させることで、安心して使える社会基盤としての役割を担うクラウドの実現をめざしていく。

■参考文献

1) 総務省:ASP・SaaSにおける情報セキュリティ対策ガイドライン

http://www.soumu.go.jp/main_sosiki/joho_tsusin/policyreports/chousa/asp_saas/pdf/asp_saas_zentai.pdf

2) 経済産業省:クラウドサービス利用のための情報セキュリティマネジメントガイドラインの公表

http://www.meti.go.jp/press/2011/04/20110401001/20110401001.html

3) 内閣官房情報セキュリティセンター:政府機関の情報セキュリティ対策のための統一基準

http://www.nisc.go.jp/materials/index.html

4) 勝見:クラウドセキュリティアライアンスとその活動について、情報処理、Vol. 51,No. 12,情報処理学会(2010.12)

5) 日立製作所:「安全・安心クラウド」を実現するための日立のセキュリティの取り組み―日立「プラットフォームリソース提供サービス」(PaaS/IaaS)を例として―

http://www.hitachi.co.jp/cloud/solution/paas/platform.html

■筆者紹介(敬称略)

高原 清:1991年日立製作所入社、情報・通信システム社 ITサービス事業部 クラウド本部 クラウドソリューション開発部 所属 現在、Harmonious Cloudのサービス開発に従事 情報処理学会会員

永井 康彦:1985年日立製作所入社、株式会社日立コンサルティング ITコンサルティング&サービス本部 所属 現在、システムセキュリティデザインのコンサルティングに従事 工学博士 情報処理学会会員、電子情報通信学会会員、電気学会会員、日本航空宇宙学会会員

受田 賢知:2001年日立製作所入社、横浜研究所 情報サービス研究センタ サービスイノベーション研究部 所属 現在、クラウドコンピューティングの研究に従事 情報処理学会会員

※本記事は株式会社日立製作所より許可を得て、同社の発行する「日立評論」2012年7月号収録の掲題論文を転載したものである。