最新Gumblar、Windows「ヘルプとサポートセンター」の脆弱性を利用 ~JPCERTが注意喚起

JPCERT/CCは28日、いわゆる“Gumblarウイルス”によるWebサイト改ざん攻撃において、Windowsの「ヘルプとサポート センター」機能の脆弱性が使用されていることを確認したとして、あらためて注意喚起する文章を発表した。

マカフィー、サイバー攻撃「Operation Aurora」について詳しく考察したレポートを公開

マカフィー(McAfee)は18日、今年初頭に起きた、一連の大規模サイバー攻撃「Operation Aurora(オペレーション・オーロラ)」について詳しく考察したレポート「重要資産の保護」を発表した。

![深刻化する偽セキュリティ対策ソフトによる被害 ~ 5月のウイルス・不正アクセス状況[IPA] 画像](/imgs/p/80QnbhSu7Qc8HqNqhlkEqilOSkHtQ0JFREdG/104827.jpg)

深刻化する偽セキュリティ対策ソフトによる被害 ~ 5月のウイルス・不正アクセス状況[IPA]

情報処理推進機構(IPA)は3日、2010年5月のコンピュータウイルス・不正アクセスの届出状況をまとめた文書を公開した。

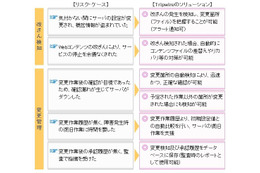

日本ユニシスとKCCS、改ざん検知・変更管理ソリューション「Tripwire」提供で協業

日本ユニシスと京セラコミュニケーションシステム(KCCS)は2日、改ざん検知・変更管理ソリューション「Tripwire(トリップワイヤ)」の販売において協業することを発表した。

セキュアブレイン、不審URLをTwitterで調べる「gredでチェック on Twitter」公開

セキュアブレインは28日、Twitterで不審なURLを発見した際に、そのURLが危険か安全かを判定するTwitterボット「gredでチェックon Twitter(グレッドでチェック・オン・ツイッター)」のベータ版を公開した。

ゴールデンウィークは典型的危険シーズン! ~ JPCERT/CCが注意喚起

JPCERTコーディネーションセンター(JPCERT/CC)は23日、「長期休暇を控えて2010/04」と題する文章を発表し、ゴールデンウィーク休暇期間における注意喚起を行った。

BIGLOBE、Gumblar対策にもなる「Web改ざんチェックサービス」をSaaS型で提供

BIGLOBEは1日、セキュアブレインと連携し、SaaS型セキュリティサービス「Web改ざんチェックサービス」の企業向け提供を開始した。

Gumblarの手口から対策までを6ページの文書に 〜 IPA、「今月の呼びかけ」でガイド文書を作成

情報処理推進機構(IPA)は3日、2010年1月のコンピュータウイルス・不正アクセスの届出状況をまとめた文書を公開した。

Gumblarによるサイト改ざん、企業被害が急増ですでに9割超に 〜 セキュアブレインが実態調査

セキュアブレインは22日、「セキュアブレインgredセキュリティレポートVol.6【2009年12月分統計】」を公表した。

BBSec、「Gumblar対策トータルソリューション」の販売を開始

ブロードバンドセキュリティ(BBSec)は22日、「Gumblar(ガンブラー)対策トータルソリューション」の販売、サービスの提供を開始した。

またGumblar被害!今度は「東京芸術劇場チケットサービス」サイト

東京都は21日、「東京芸術劇場チケットサービス」サイトが改ざんされたと発表した。

【速報】JEITA(電子情報技術産業協会)のサイトが一時停止 〜 Gumblar被害か?

20日午後3時ごろより、JEITA(社団法人電子情報技術産業協会)のサイトに、アクセスできない状況が発生している。

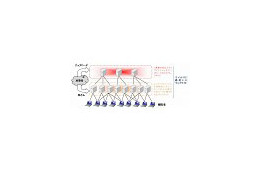

KDDIの「Web改ざん検知システム」、猛威を振るうGumblarに対応

KDDIおよびKDDI研究所は15日、両社が開発した「Web改ざん検知システム」を改良し、コンピュータ・ウイルス「Gumblar」(ガンブラー)による改ざんも検知できるよう対応したことを発表した。

「Yahoo!占い」内サイトが改ざん!Gumblar亜種感染の可能性

ヤフーは9日、「Yahoo!占い」内のサイトでHTMLファイル改ざんがあり、ウィルス感染の恐れがあることが判明したと発表した。

Ameba、セキュリティ啓蒙キャンペーンのブログパーツがウイルス感染

サイバーエージェントは7日、同社の無料サービス「Ameba」 (アメーバ)にて提供しているブログパーツにおいて、外注先が運営管理するサーバに改ざんが確認されたと発表した。

無償ツールで「Gumblarウイルス」チェックを 〜 セキュアブレインが呼びかけ

Webサイトを改ざんするウイルス「Gumblar(ガンブラー)」が、相変わらず猛威を振るっている。通販ショップ「GENO」のサイトが改ざんされたことで一躍有名になり、通称「GENOウイルス」とも呼ばれているものだ。

年末年始を迎える前に… IPA、Webサイト改ざんに関する注意喚起

クリスマス、大晦日、そして正月とイベントが続く年末年始。こういった時期にはウイルスや不正アクセスの活動も活発になる。そして、GENOウイルスの流行以降、Webサイトを改ざんされる事例が継続的に発生している。

JR東日本、サイトの運用を再開

東日本旅客鉄道(JR東日本)は23日19時ごろより、同社サイトの運用を再開した。同社サイトは不正アクセスの影響で、運用を停止中だった。

JR東日本のサイト、不正アクセスにより改ざん被害

東日本旅客鉄道(JR東日本)は23日、同社サイトが不正アクセスの被害に遭っていたことをあきらかにした。

「Gumbler/GENO」に類似したあらたな攻撃が発生 〜 被害サイトの1/3以上が“再発病”

セキュアブレインは23日、独自調査を行った結果、2009年6月にWebサイトの改ざん被害が大量に発生した「Gumbler/JSRedir-Rウイルス(通称GENOウイルス)」と類似したあらたな攻撃手法を確認したことを発表した。

文部科学省のサイトが改ざん被害! 〜 中国サイトへのリンクに書き変えか?

文部科学省は27日、同省の「再生医療の実現化プロジェクト」サイトについて運用を停止した。内閣官房情報セキュリティセンターより、一部改ざんがなされているとの連絡があったためだという。

JPCERT/CC、「GENO」ウイルスに対して注意喚起 〜 サイト閲覧するだけで感染

JPCERT/CCは19日、Troj/JSRedir-R Trojan、通称「GENOウイルス」に関する注意喚起を行った。

全農ホームページが不正改ざん、ウイルス感染も

全農は16日、14日に全農ホームページへの不正アクセスが発覚したと発表。ホームページにお詫びを掲載した。

スカイコムとコクヨ、PDFの存在/非改ざん証明・内容証明付き証跡記録が可能なソリューション

スカイコムとコクヨS&Tは3日、スカイコムのPDF作成ソフト「SkyPDF」とコクヨS&Tの企業向けトレーサビリティサービス「@Tovas」を連携させ、電子文書におけるセキュリティ分野で協業を行うことで同意した。