マカフィー、サイバー攻撃「Operation Aurora」について詳しく考察したレポートを公開

エンタープライズ

セキュリティ

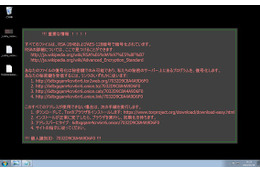

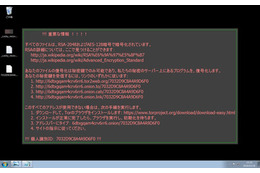

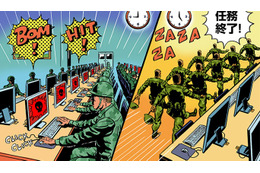

「Operation Aurora」は、2009年12月から2010年1月上旬の間に起きた、Internet Explorerの脆弱性を利用したサイバー攻撃。この脆弱性をとっかかりとして悪用することで、グーグルの中国向けサイトをはじめ、30社を超える企業・サイトにハッキングし、攻撃を行ったことで注目された。グーグル以外にも標的となった企業は増え続けており、多くの企業の貴重な知的財産がサイバー攻撃のターゲットにされている。Operation Auroraは、正確にターゲットを絞ったうえで、そのターゲットに合わせて手口を巧妙に練り上げるという特徴がある。このような「Advanced Persistent Threat(アドバンスド パーシスタント スレット:ATP)」と呼ばれる高度かつ企業内での持続性がある潜伏型の攻撃が、一般的になりつつあるという。

今回のレポートは、Operation Auroraについて詳しく説明するとともに、Operation Auroraから得た教訓および、将来に渡ってこのような攻撃を防ぐ方法について情報を提供するものとなっている。Operation Auroraでは多くの攻撃手順が使用されており、ユーザー側からは見えない状態ですべてが瞬時に行われており、主に「6つの簡単な手順」で攻撃が行われた。

(1)標的となるユーザーが、「信頼できる」ソースから、メールまたはインスタントメッセージでリンクを受信する。

(2)ユーザーがリンクをクリックし、悪意のあるJavaScriptペイロードが含まれたWebサイトにアクセスする。

(3)ユーザーのブラウザが、Internet Explorerのゼロデイエクスプロイトが含まれた、悪意のあるJavaScriptをダウンロードして実行する。

(4)エクスプロイトが、サーバからのイメージとして偽装されたバイナリをダウンロードし、悪意のあるペイロードを実行する。

(5)ペイロードがバックドアをセットアップして、コマンドサーバと制御サーバに接続する。

(6)攻撃者が内部システムへのアクセスを完了する。攻撃者が、侵害されたシステムからアクセスできるソフトウェア構成管理システムなどの知的財産のソースを標的とする。侵害されたシステムを利用して、ネットワークへの侵入も可能になる。

またMcAfee Labs(マカフィーラボ)の調査により、攻撃者がソースコードを狙っていること、特に、ターゲット企業にある、ソースコード構成管理システムとして知られる「ソースコードリポジトリー」をターゲットにしていることが判明した。攻撃者は、ソフトウェアエンジニア、QAエンジニアなど、ソースコード構成管理システムに携わる従業員のシステムを乗っ取って、これらのソースコード構成管理システムにアクセスしていたという。企業は財務システムには厳重なセキュリティ対策を講じていますが、ソースコードなどの貴重な知的財産を格納しているシステムについては、必要なセキュリティ対策を講じておらず、無防備な状態のまま放置されていることが多く見受けられるとしている。「重要資産の保護」は、15ページのPDFファイルとして公開中で、無償ダウンロードが可能。

![深刻化する偽セキュリティ対策ソフトによる被害 ~ 5月のウイルス・不正アクセス状況[IPA] 画像](/imgs/square_medium_large/104827.jpg)