SQL Slammerの余波続く?対応策がDNSキャッシュサーバの不具合を引き起こす可能性

エンタープライズ

その他

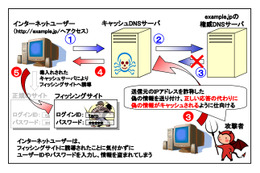

これは、一部の通信事業者や企業、団体のネットワークによる「外部から送られてくるUDP/1434宛のパケットをフィルタリングする」設定に関するもの。DNSもUDPを使用するが、名前問い合わせ時にクライアント側でポート1434番が選択されると、応答パケットもポート1434宛に返される。このため応答がSQL Slammer対策のフィルタにかかって捨てられてしまい、クライアントが名前を解決できなくなるのである。

JPRSによれば、DNSサーバソフトの代表格であるBIND8とBIND9をキャッシュサーバとして使用する場合に、問い合わせポートをいったん決めるとそれを使い続けるという動作をするという。このため、ポート番号が1434に設定されると、そのBINDサーバには上位DNSサーバからのアドレス解決の結果がいっさい届かなくなり、そのDNSキャッシュサーバを使っているクライアントが名前解決をできなくなってしまう。このため、ワームがUDP/53を使っていなければ、UDP/53からUDP/1434宛のパケットを通過する設定にするなどフィルタリングルールを調整することを求めている。