史上初のサイバー兵器「Stuxnet」の第一感染企業を特定

ブロードバンド

セキュリティ

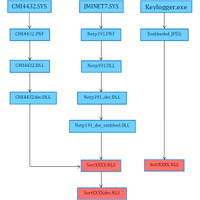

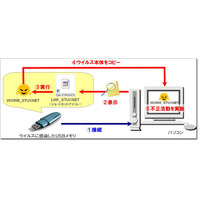

「Stuxnet」は、2010年6月に発見された“史上初のサイバー兵器”とされるマルウェア。USBメモリを経由して感染するなど、極めて巧妙かつ危険度が高いマルウェアだと見なされている。同年10月にはイランのウラン濃縮遠心分離機をサイバー攻撃により停止させた。そして現在でも、最初に感染した企業、ウラン濃縮遠心分離機に侵入した手法、具体的な目的などは謎とされている。

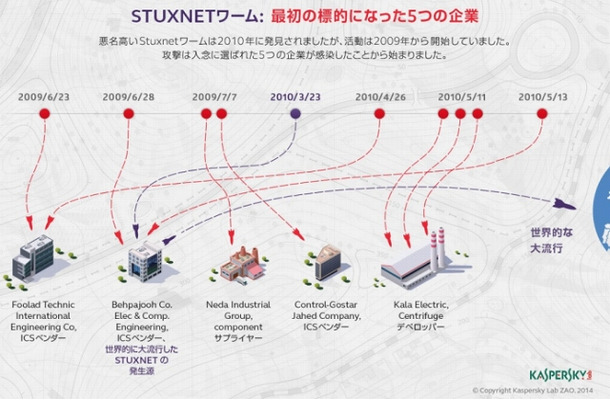

一方Kaspersky Labのグローバル調査分析チームのリサーチャーが、2年にわたって2,000以上のStuxnetに関するファイルを収集・分析。今回、最初の標的を特定することに成功した。

今回の新たな分析では、最初に攻撃された5つの組織が判明したという。それらは、イランの産業制御システム(ICS)に携わる企業、ICS開発を手がける企業、素材・部品を供給する企業だったとのこと。とくに5番目に攻撃された企業は、産業オートメーション向けの製品以外にウラン濃縮遠心分離機も製造していた。この企業こそが、Stuxnetの標的だったとKaspersky Labは考察している。

また、Kaspersky Labのリサーチャーは、USBメモリ以外にもStuxnetの拡散経路があることを発見した。ごく初期の攻撃データを分析した結果、Stuxnetの最初のサンプル(Stuxnet.a)がコンパイルされたのは、最初に狙った組織のPCに感染するわずか数時間前であることが判明した。これほどの短時間でサンプルをコンパイルし、USBメモリに保存して、標的の組織に送ることは難しく、このケースに関しては、Stuxnetの攻撃者はUSBメモリを介した感染以外の手口を使ったと見られている。

関連ニュース

-

シマンテック、Stuxnetの“最古のバージョン”を発見……進化の過程が明らかに

シマンテック、Stuxnetの“最古のバージョン”を発見……進化の過程が明らかに

-

ホテル宿泊者を標的としたマルウェア「Darkhotel」

ホテル宿泊者を標的としたマルウェア「Darkhotel」

-

Stuxnet、Duqu、Flame、Gauss作者の協力体制を裏付ける「miniFlame」発見

Stuxnet、Duqu、Flame、Gauss作者の協力体制を裏付ける「miniFlame」発見

-

iOSとOS Xを狙う新種のマルウェア「WireLurker」……パロアルト「前例ない」

iOSとOS Xを狙う新種のマルウェア「WireLurker」……パロアルト「前例ない」

-

after Stuxnet――激変した制御システムセキュリティ対策

after Stuxnet――激変した制御システムセキュリティ対策

-

核施設を破壊した「Stuxnet」に、類似のマルウェア「Duqu」(デュークー)出現

核施設を破壊した「Stuxnet」に、類似のマルウェア「Duqu」(デュークー)出現

-

シマンテック、デル、リコーら5社、不正送金対策の業界組織を発足

シマンテック、デル、リコーら5社、不正送金対策の業界組織を発足

-

【テクニカルレポート】サイバー攻撃に利用!? USB悪用の新たな脅威「スタクスネット」……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】サイバー攻撃に利用!? USB悪用の新たな脅威「スタクスネット」……トレンドマイクロ・セキュリティブログ