Windows Packager設定でコード実行される脆弱性に関する検証レポートを発表(NTTデータ先端技術)

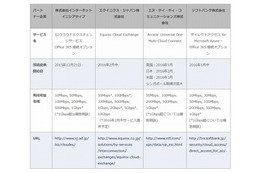

ブロードバンド

回線・サービス

検証は、Windows Vistaを検証ターゲットシステムとして実施した。検証は、ターゲットシステムで細工されたWORDファイルを開かせることで任意のコードを実行させるもので、ターゲットシステム上にバックドア用のユーザ(sugarfree)を追加し、そのユーザを利用してシステム制御を奪取する。その結果、確認用コンピュータにおいて、ターゲットシステムのホスト名、ユーザアカウント情報、ネットワークアドレスが表示されたことから、ターゲットシステムの制御の奪取に成功した。