【テクニカルレポート】クラウドサービス上でより安全なデータ共有を実現する 再暗号化技術(前編)……東芝レビュー

ブロードバンド

テクノロジー

-

10G光回線導入レポ

-

ソフトエイジェンシー、暗号化オンラインストレージ「VG-Sync」専用Webクライアントを正式リリース

-

集中管理が可能なモバイルセキュリティソフトに法人向け無制限ライセンス(Dr.WEB)

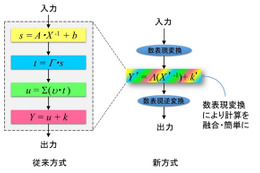

東芝ソリューション(株)と東芝は、再暗号化鍵の偽造防止技術により既存方式にない高い安全性を実現する新しい再暗号 化方式を開発した。また、実際に想定されるサービス提供形態を検討してシステムを試作した。試作したシステムの機能を評価 した結果、商用化に際して実現性や実用性に問題がないことを確認できた。

1 まえがき

近年、クラウドコンピューティングが大きな注目を集め、コス トや利便性に優れていることを主な理由として急速に普及しつ つある。

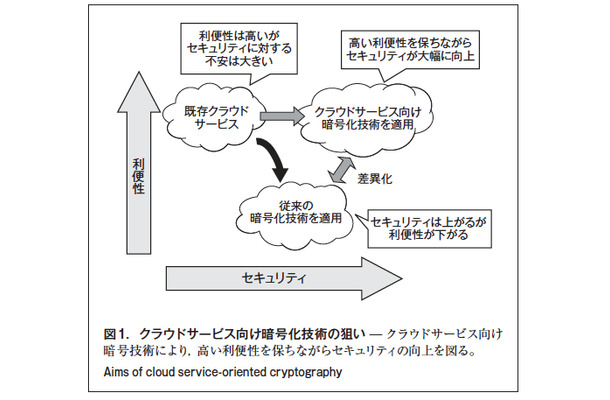

その一方で既存のクラウドサービスのセキュリティは十分とは言えない。特にパブリッククラウドサービスのセキュリティに対する不安を感じている企業は多く、対策として暗号化を導入済み又は検討中の企業も多い(1)。しかし、従来の暗号化技術では利便性とセキュリティは二律背反の関係にあり、セキュリティを強化すると利便性が損なわれてしまう。

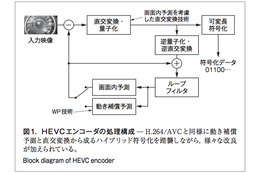

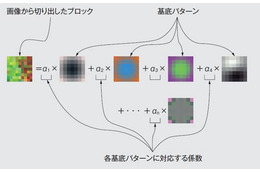

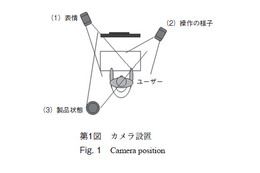

そこで東芝ソリューション(株)と東芝は、高い利便性を保ちながらセキュリティを大幅に強化するクラウドサービス向け暗号化技術の研究開発を行っている(図 1)。ここでは、その成果の一つとして、複数のメンバー間で暗号化したデータをクラウドサービス上で安全に共有できる“再暗号化技術”について述べる。

2 現状のクラウドストレージにおけるセキュリティ対策技術

クラウドサービス上でデータを共有するニーズは非常に高く、クラウドサービスの用途として上位に挙げられる。以下では、新たに開発した再暗号化技術の有効性と特長について、クラウドサービス上でファイルを保存するクラウドストレージを利用して、取引先から重要データを受け取りプロジェクトグループのメンバー間で共有する場面を例にして述べる。

2.1 セキュリティの課題

従来のクラウドストレージのセキュリティ対策としては、SSL(Secure Socket Layer)やVPN(Virtual Private Network)といった通信路暗号化による盗聴対策、ファイアウォールによる外部からの攻撃対策、ユーザー認証やアクセス制御による不正アクセス対策などが一般的である。

しかし、これらのクラウドストレージのセキュリティ対策はクラウドサービス側が行っており、ユーザーはこれらのセキュリティ対策が適切に行われているかを監視及び制御することができない。

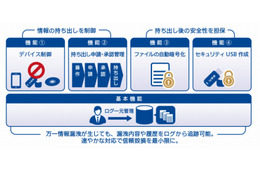

そのため、サービス管理者による内部犯行や、設定ミス、アプリケーションのバグ、マルウェアなどによる脅威を排除できず、特にユーザーの管理・監視下にないパブリッククラウドサービスでは、セキュリティに対するユーザーの不安を払拭できない(図2)。

2.2 利便性とセキュリティのトレードオフ

クラウドストレージのセキュリティ対策に頼らずにデータの漏えいを防ぐには暗号化が有効であるが、利便性の低下がしばしば問題となる。従来の暗号化技術でデータを暗号化して共有しようとすると、以下に述べる二つの方法が考えられるが、どちらの方法にも一長一短があり、いずれの方法でも利便性とセキュリティのトレードオフがある。

2.2.1 グループの鍵を共有する場合

第1の方法は、グループで一組の公開鍵と秘密鍵を用意し、メンバー全員で共有するものである。この方法では、暗号化のための公開鍵は一つであり、暗号化のための鍵管理は容易になる。

一方で、一つの秘密鍵を複数のメンバーが共有することになるため、誰かひとりでもずさんな鍵管理をしていれば鍵の漏えいにつながり,鍵が漏えいした場合には全てのメンバーが鍵を更新しなければならないなど、鍵漏えい時の影響が大きい。また、グループ から抜けたメンバーが共有していた秘密鍵を持っているため、暗号化されたデータを復号し続けられることが問題となる(図 3)。更に、共有する秘密鍵をリーダーからメンバーに安全に受け渡すこと自体が難しいという問題もある。これらは、パスワードの共有がセキュリティ上望ましくないことと同様の問題と言える。

2.2.2 メンバーそれぞれが鍵を持つ場合

第2の方 法は、メンバーそれぞれが公開鍵と秘密鍵を持ち、暗号化す る際にはメンバー全員それぞれの公開鍵でメッセージを暗号 化するものである。

この場合、メンバー間では秘密鍵を共有せず、メンバーは自 身の秘密鍵だけを管理すればよい。そのため、メンバーの秘 密鍵管理は容易になり、セキュリティ上も好ましい。

一方で、暗号化する際にはグループ構成を把握し、全てのメンバーの公開鍵を使用して暗号化しなくてはならず、鍵管理が煩雑である。更に、グループのメンバー構成に変更があった場合、その変更に応じてクラウドストレージ上の重要データも暗号化し直さなければならない(図 4)。例えば、新しいメンバーが追加されたときには、そのメンバーも復号できるように暗号化し直す必要がある。このため、利便性が大きく損なわれてしまう。

3 再暗号化技術

3.1 概要

再暗号化技術とは、暗号化されたデータを復号することなく別のユーザーの鍵に付け替え可能な暗号方式である(2)。

暗号化されたデータの鍵を付け替えるようすを図5に示す。これはユーザーAの鍵からユーザーBの鍵に付け替える場合の例である。従来の公開鍵暗号技術(a)では、秘密鍵を使って一度復号してから、新しい公開鍵で暗号化し直す必要がある。このとき秘密鍵が必要であり、一度暗号化が解かれるため、この処理はセキュリティホールになる可能性がある。

それに対し、再暗号化技術(b)を利用すれば、付け替え専用の“再暗号化鍵”を使うことで、暗号化されたデータを復号することなく別のユーザーの鍵に付け替えられる。データは常に暗号化されているため、万一クラウドストレージ上のデータが漏えいしても暗号化前のデータが流出することはない。

ここで、再暗号化鍵は、ユーザーAの秘密鍵とユーザーBの公開鍵から生成される。すなわち、ユーザーAが認めた場合にだけ鍵の付け替えが可能になる。これは、ユーザーBへのアクセス権付与をクラウドサービスに任せるのではなく、ユーザーA自身が暗号化によって行っていることと同等である。

また、再暗号化鍵では鍵の付け替えはできても復号はできないため、再暗号化処理を第三者に委託することも可能になる。

3.2利便性とセキュリティの両立

この再暗号化技術をクラウドストレージへ適用すると、パブリッククラウド上でも利便性を損なうことなく安全に重要データの共有が可能になる(図 6)。

取引先は、重要データをプロジェクトグループの公開鍵で暗号化してクラウドストレージに保存する。クラウドストレージ上には、グループから各メンバーへの再暗号化鍵が登録されており、重要データをダウンロードする際には、各メンバーが自分の秘密鍵で復号できるように再暗号化される。

取引先は暗号化の鍵が一つで済むため鍵管理が容易である。また、クラウドストレージ上では重要データは常に暗号化されているため、万一、クラウドストレージ上のデータが流出しても重要データが漏えいすることはない。更に、プロジェクトグループでは、メンバー間で鍵を共有する必要がなく、秘密鍵は自分のものだけを持っていればよい。メンバー構成に変更がある場合にも、ストレージ上のデータはそのままで、メンバーの追加や削除に応じてクラウドストレージ上の再暗号化鍵を登録したり削除したりするだけで、データ共有の許可や拒否を設定できる。

■執筆者(敬称略)

・吉田 琢也 YOSHIDA Takuya, D.Eng.

東芝ソリューション(株)技術統括部 商品・技術推進部シリコ ンバレー事務所長、工博。情報セキュリティ技術の研究・開発 に従事。電子情報通信学会会員。

Toshiba Solutions Corp.

・松下 達之 MATSUSHITA Tatsuyuki, Ph.D.

研究開発センター コンピュータアーキテクチャ・セキュリティラボラトリー、博士(情報理工学)。 情報セキュリティ技術の研究・開発に従事。IEEE、電子情報通信学会会員。 Computer Architecture & Security Systems Lab.

※本記事は株式会社東芝より許可を得て、同社の発行する「東芝レビュー」Vol.66 No.11(2011)収録の論文を転載したものである。