ラック、被害が相次ぐ「標的型サイバー攻撃」について対策支援サービスを拡充

エンタープライズ

セキュリティ

-

10G光回線導入レポ

-

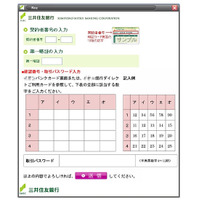

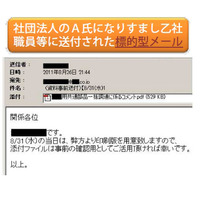

「銀行認証番号を盗むフィッシング」「特定企業を狙ったサイバー攻撃」が流行中……個人も法人も注意を

-

企業や組織を狙ったメール攻撃、半年間に1000件近く発生……警察庁、最新動向を発表

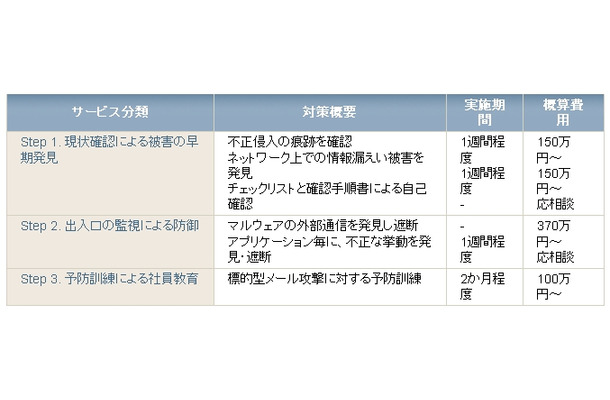

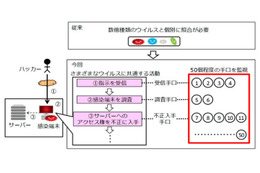

ラックが対応したセキュリティ事故においても、2008年に標的型サイバー攻撃と思われる被害が確認され、2011年に入りこの攻撃が原因で引き起こされたセキュリティ事故が前年対比2倍以上に増加しているという。「標的型サイバー攻撃・対策支援サービス」は、その対策を3つのステップで提供するものとなっている。

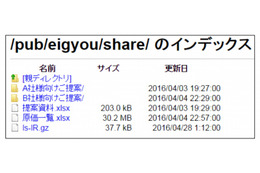

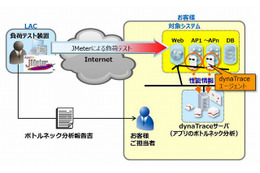

1つめのステップは、「現状確認による被害の早期発見」。プロキシ、URLフィルタリング、ネットワークトラフィックなどのログから、ラックのブラックリストに登録されているIPアドレスにアクセスしていないかを確認し、ウイルスに感染している可能性のある端末を発見する。ブラックリストに登録されていないIPアドレスへの接続についても、送信内容を分析して、ウイルス感染が懸念される端末を発見する。そして、インターネットゲートウェイにラック指定の機材を設置し、収集情報を解析することにより、意図的な外部への情報流出、パソコンのウイルス感染などによる情報漏えい、組織内からの不審なアクセスの有無などを発見する。さらに、過去にラックが対応した事案で確認されている被害の痕跡や、ウイルスなどの解析結果から作成された情報から、チェックリストおよび確認手順書を作成。この情報を使用して、社内のコンピュータが同様の手口で攻撃を受けていないかを確認できる。

2つめのステップは、「出入口の監視による防御」。ウイルスなどの外部通信を発見し遮断する。ネットワーク境界にIPSを設置し、24時間365日の常時監視を提供。ラックが把握する攻撃手法を、ラック独自のIPSシグネチャとして配信し、メーカシグネチャでは見つからなかった事故を発見する。そして、アプリケーション(FTP/HTTP/HTTPS/IMAP/POP3/SMB/SMTP)レベルでプロトコル解析および制御可能な次世代ファイアウォールを使用して、ネットワーク上のイベントを収集。大量に収集されるログ情報から、悪影響のあるトラフィックをラックの技術者が分析、発見する。

3つめのステップは、「予防接種による社員教育」。標的型メール攻撃に対する予防訓練として、疑似攻撃メールに添付されたファイルを開くか否か、仮に開いてしまった場合にポリシーどおりの行動(上長や専門部署への報告や事後対応など)が行えるかを確認する。また、標的型のメール攻撃を体験することにより、メールの運用を慎重に行う社員が育成できる。そして、標的型のサイバー攻撃に対するさらなる支援として、標的型サイバー攻撃に対して、コンサルティングメニューも用意。 ラックのコンサルタントが要望をに合わせた対策を提案する内容だ。

ラックでは、狡猾な標的型サイバー攻撃によるスパイ行動に対し、政府の防衛活動への協力や被害企業の救済活動を通し、政府組織、企業、個人の資産を守るための支援を行うという。このサービスの初年度販売目標は30社とのことだ。