Poison Ivy C&Cサーバにおけるコード実行の脆弱性 検証レポート

ブロードバンド

セキュリティ

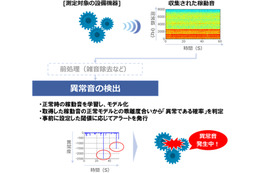

検証は、Windows 7 SP1上のPoison Ivy 2.3.2を検証ターゲットシステムとして実施した。ターゲットシステムに、細工したパケットを送信することで任意のコードを実行させる。今回の検証に用いたコードは、ターゲットシステム上から特定のサーバ、ポートへコネクションを確立させるよう誘導し、システムの制御を奪取するもの。これにより、リモートからターゲットシステムが操作可能となる。検証の結果、誘導先のコンピュータ(Debian)のコンソール上にターゲットシステム(Windows 7)のプロンプトが表示され、ターゲットシステムの制御の奪取に成功した。なお、公開されている攻撃コードに実装されている、C&Cサーバ・クライアント間で予め設定されたパスワードが不明な場合にも総当たりによる攻撃を行う機能の検証も実施した。この結果、非常に高い確率で成功してしまうことが明らかになった。

Poison Ivy C&Cサーバにおけるコード実行の脆弱性、検証レポートを発表(NTTデータ先端技術)

《吉澤亨史@ScanNetSecurity》