今後拡散も? Mac OS Xで動作するトロイの木馬「BlackHole RAT」、マカフィーが警鐘

エンタープライズ

セキュリティ

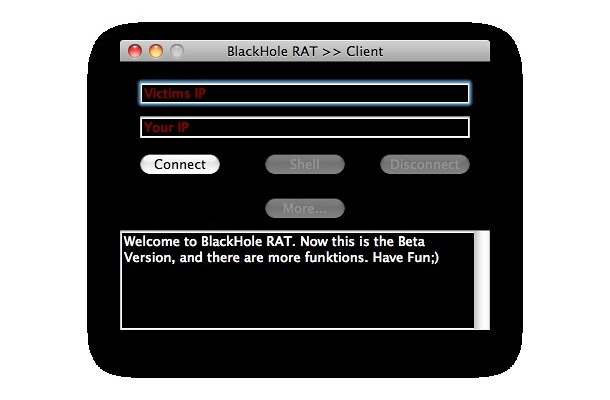

BlackHole RATは、昨年12月に発見され、現時点ではまだそれほど拡散していない。しかし、海賊版ソフトウェアなどとともに、深く静かに拡散している可能性があるという。BlackHole RATは、サーバアプリケーションのアイコンを変更するよう勧めるソフトを装って侵入し、通信を開始する。BlackHole RATが侵入したMacでは、ポート7777などを通じて、さまざまなアクションが外部から実行できるようになる。ただし、被害者がMacを再起動すると、攻撃者はコントロールできなくなる。

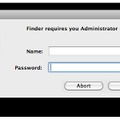

一方外部から被害者のMacを捜査するにはクライアントソフトが必要となる。クライアントを使い、トロイの木馬サーバ(BlackHole RATが導入されたMac)に接続した時点で、さまざまなアクションが実行可能となる。たとえば、現在ログインしているユーザー権限で、シェルを使用したり、デフォルトのブラウザでWebページを開いたり、ユーザーPCの画面に表示されるメッセージを送信したりといったことが可能だ。また管理者としてのログインをリクエストすることもできる。ただしここで表示されるのは、偽の管理者権限リクエストで、入力された名前とパスワードは攻撃者に送信される。Macユーザーは、このようなリクエストに慣れてるため、ユーザーは、気に留めることなく認証情報を入力するといったことが想定される。慎重に目を通す人なら、「Details(詳細)」オプションが動作しない、「you Administrator...」というスペルミスがある、「Cancel(中止)」ではなく「Abort(中断)」と表示されているといった、不審点に気づくかもしれない。

ユーザーが名前とパスワードを入力すると、それらがクライアントに送信され、犯罪者がそれら情報を入手することとなる。なおBlackHole RATの最新バージョンでは、インテル搭載Mac OS XとPowerPCマシンが標的となっており、「Virus Configurator(ウイルスコンフィギュレーター)」と呼ぶアプリケーションが含まれている。このアプリケーションにより、ユーザーPCのスクリーンショット撮影、シャットダウン、メッセージ表示、管理者のユーザー名とパスワードの要求、コマンド実行なども可能になっているとのこと。コンフィギュレーターにはMac版、さらにはWindows版が存在する。しかもMacクライアントにはハードディスク消去機能が搭載されているという。

BlackHole RATに感染した可能性のある場合、疑わしいプロセスを探してそれらを強制終了するために、ターミナルを立ち上げて、「ps aux」や「netstat -p tcp -an」を実行して、ポート内容を確認するのが一つの対応策となるとのこと。また、疑わしいエントリがないか、システム環境設定やアカウント、ログイン項目など、スタートアップ項目をチェックすることも重要だと、同社では推奨している。なお、マカフィー製品では、OSX/BlackRATとBlackRAT(Windows対象)は検出可能になっているとのこと。

関連リンク

関連ニュース

-

マカフィー、リアルに怖い「ウイルス被害・疑似体験サイト」開設

マカフィー、リアルに怖い「ウイルス被害・疑似体験サイト」開設

-

Windows 7の互換性の確認を装って近づくトロイの木馬に注意 ~ BitDefenderが注意喚起

Windows 7の互換性の確認を装って近づくトロイの木馬に注意 ~ BitDefenderが注意喚起

-

クリエイティブ、「Sound Blaster X-Fi Go!」にウィルス混入の可能性——回収と対処方法を開始

クリエイティブ、「Sound Blaster X-Fi Go!」にウィルス混入の可能性——回収と対処方法を開始

-

MSやヤフーからの支払請求を騙るウイルスメールが今週大量発生 〜 G Data調べ

MSやヤフーからの支払請求を騙るウイルスメールが今週大量発生 〜 G Data調べ

-

駆除サービス会社こそが犯人!? 〜 シマンテックが新種トロイを発見

駆除サービス会社こそが犯人!? 〜 シマンテックが新種トロイを発見

-

警察庁、H22年検挙状況・コミュニティサイトでの被害児童低年齢化が顕著に

警察庁、H22年検挙状況・コミュニティサイトでの被害児童低年齢化が顕著に

-

「I love youワーム」から「ハクティビズム」まで……マカフィー、「サイバー犯罪の10年間」を振り返る

「I love youワーム」から「ハクティビズム」まで……マカフィー、「サイバー犯罪の10年間」を振り返る

-

【テクニカルレポート】2010年を振り返る - 4)あの手この手で「情報収集」を企むサイバー犯罪者たち……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】2010年を振り返る - 4)あの手この手で「情報収集」を企むサイバー犯罪者たち……トレンドマイクロ・セキュリティブログ

-

2014年FIFAワールドカップは、すでに詐欺まみれ!?…メッセージラボ、サイバー犯罪を確認

2014年FIFAワールドカップは、すでに詐欺まみれ!?…メッセージラボ、サイバー犯罪を確認

-

マカフィー、年末年始を控えて注意喚起……「2011年、12のオンライン詐欺」を発表

マカフィー、年末年始を控えて注意喚起……「2011年、12のオンライン詐欺」を発表

-

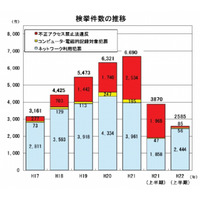

ネットワーク利用犯罪が激増、著作権法違反が3倍に……警察庁調べ

ネットワーク利用犯罪が激増、著作権法違反が3倍に……警察庁調べ