【テクニカルレポート】いまだに「ダウンアド」は企業ネットワークの脅威-2010年12月の脅威動向を振り返る……トレンドマイクロ・セキュリティブログ

ブロードバンド

セキュリティ

-

10G光回線導入レポ

-

「ダウンアド(Conficker)」がいまだ蔓延中……トレンドマイクロ、企業ネットの脅威に警鐘

-

インターネット脅威、正規サイトの改ざんが頻発した1年……トレンドマイクロ、年間レポート公表

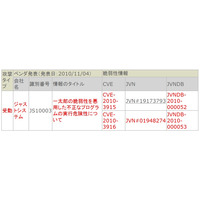

2010年最後のトピックとして、2010年の年間ランキングでもトップに入った「WORM_DOWNAD(ダウンアド)」(別名:Conficker)を改めて解説します。

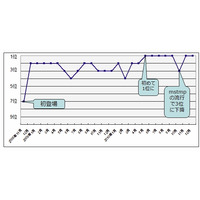

2010年12月も脅威傾向の大幅な変化は認められませんでした。感染被害報告数は 813件と、2001年1月以来、過去最低を記録しています。

12月のランキングで 1位に入ったのが「WORM_DOWNAD(ダウンアド)」で、被害報告数の 2010年の年間ランキングでも 491件で 1位に入っています。

■2008年に発見

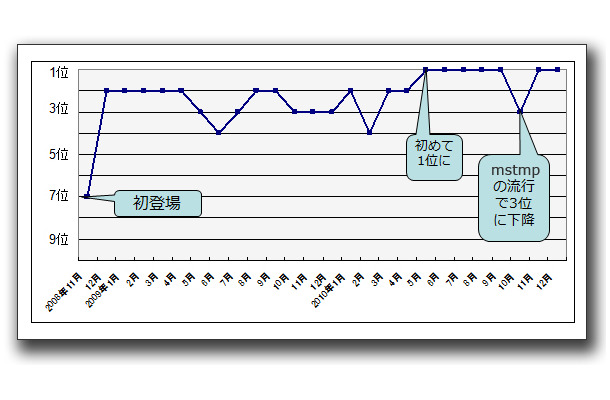

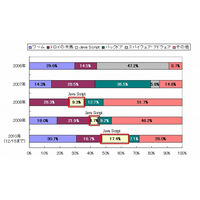

「WORM_DOWNAD」が発見されたのは2008年の11月、実に今から約2年前です。当初は Windows Serverサービスの脆弱性(MS08-067)を標的として感染を続けるワームとして発見され、法人ユーザを中心に被害報告が寄せられました。

2009年の年間被害報告数は 1538件でしたが、うち 99%が法人ユーザからの被害報告でした。2010年12月も 34件のうち 85%を法人ユーザから占めていることからも、企業において被害が止まりきっていない現状が明らかといえます。

2010年に入ってからは、常に上位にランク入りし、6月以降はほぼ 1位を独占しています。

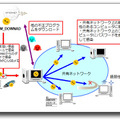

■“進化” を続け、感染経路は多様に

「WORM_DOWNAD」の特徴は、感染を拡大しながら多様な感染経路を取り込んできた点にあると言えます。当初は TCP445ポートを利用して総当たり攻撃を仕掛けて感染を広げました。このポートは、WindowsのOSバージョンによってはデフォルトで開放されていること、また主に企業においてファイル・プリンタ共有サービスなどに使用する目的で開放されていたことが多かったため、有力な感染経路となりました(「WORM_DOWNAD.A」)。

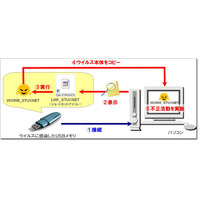

第2段階として、USBメモリなどのリムーバブルドライブを利用した拡散が行われたり、脆弱性が修正されている PC に対してもパスワードクラッキングを行って感染を広げるなど、ネットワーク内での感染力を強めました(「WORM_DOWNAD.AD」)。

以降の感染事例の大半は「WORM_DOWNAD.AD」によるものであり、新たな亜種によるものではないにもかかわらず、感染報告は引き続き継続されていました。

そして2010年9月に Webサイトからダウンロードされて侵入するという新たな感染経路が確認されたことで、攻撃者がいまだに「WORM_DOWNAD」を使った不正活動を続けていることが明らかになりました。

■被害発生の原因と被害状況

「WORM_DOWNAD」の攻撃に利用された脆弱性(MS08-067)は他の不正プログラムにも悪用されたものですが、「WORM_DOWNAD」の感染被害が拡大するおよそ1ヶ月前には修正パッチが提供されていました。つまり、パッチ提供後すみやかに適用していれば感染被害そのものを防ぐことができたのです。

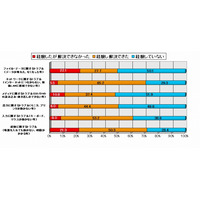

2010年になってから被害を確認した企業ユーザにおいても、パッチを適用していないという理由の他に、

推測されやすいパスワードを利用している

共有フォルダのアクセス権限が適切でない

USBメモリの使用に制限がない

といった「WORM_DOWNAD」に“狙われやすい”状況を作り出してしまっているケースを数多く確認しています。

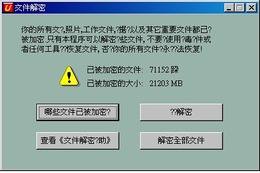

実際に感染してしまうと、全社的に感染が拡大してネットワークが使用不能になったり、感染端末を使用できなくなるという直接的な被害に至ります。

■対策と今後の傾向予測

「WORM_DOWNAD」に限った対策ではありませんが、以下のような基本的な対策が自組織内で徹底されているか、を改めて確認ください。

ソフトウェアの脆弱性の修正

パスワードの適切な管理・運用

共有フォルダの適切なアクセス権限の設定

USBメモリや持ち込みPCの管理

昨今の不正プログラムは脆弱性を悪用する攻撃が大半になっています。パッチが適用できない環境に関しては「仮想パッチ」という代替ソリューションも有効ですので、ソフトウェア等で補完できる部分がないかも、改めて確認ください。

そして、組織内の最大の脆弱性となりがちなユーザの意識の底上げに関しては、セキュリティに関する社員教育を定期的に実施頂くことも重要と言えるでしょう。

※同記事はトレンドマイクロ株式会社による「セキュリティブログ」の転載記事である。

関連リンク

関連ニュース

-

「ダウンアド(Conficker)」がいまだ蔓延中……トレンドマイクロ、企業ネットの脅威に警鐘

「ダウンアド(Conficker)」がいまだ蔓延中……トレンドマイクロ、企業ネットの脅威に警鐘

-

インターネット脅威、正規サイトの改ざんが頻発した1年……トレンドマイクロ、年間レポート公表

インターネット脅威、正規サイトの改ざんが頻発した1年……トレンドマイクロ、年間レポート公表

-

2人に1人がデータ関連のPCトラブルを経験、その半数は「解決できず」……トレンドマイクロ調べ

2人に1人がデータ関連のPCトラブルを経験、その半数は「解決できず」……トレンドマイクロ調べ

-

トレンドマイクロ、中小企業向けSaaS型「ウイルスバスター ビジネスセキュリティサービス」発表

トレンドマイクロ、中小企業向けSaaS型「ウイルスバスター ビジネスセキュリティサービス」発表

-

【テクニカルレポート】「一太郎」の新たなゼロデイ攻撃確認 情報収集が目的か?……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】「一太郎」の新たなゼロデイ攻撃確認 情報収集が目的か?……トレンドマイクロ・セキュリティブログ

-

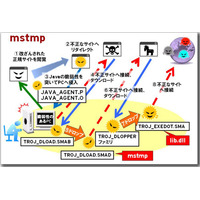

【テクニカルレポート】国内100社以上で感染被害を確認。“mstmp”“lib.dll” のファイル名で拡散する不正プログラム……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】国内100社以上で感染被害を確認。“mstmp”“lib.dll” のファイル名で拡散する不正プログラム……トレンドマイクロ・セキュリティブログ

-

国内100社以上が感染、解析後も不明点残る新たな脅威“mstmp”出現

国内100社以上が感染、解析後も不明点残る新たな脅威“mstmp”出現

-

【テクニカルレポート】サイバー攻撃に利用!? USB悪用の新たな脅威「スタクスネット」……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】サイバー攻撃に利用!? USB悪用の新たな脅威「スタクスネット」……トレンドマイクロ・セキュリティブログ