【Tech・Ed Vol.3】基本機能でここまでできる——Windows 7

エンタープライズ

その他

「Windows 7とWindows Server 2008 R2の新機能を生かして実現! より安全なITインフラ」と題する本セッションは、2つの製品で用意されているセキュリティにまつわる新機能をどのように実装するのかを解説するもの。スピーカーであるマイクロソフトの高田俊太郎氏より、まずアプリケーション制御について紹介された。

Windows 7とWindows Server 2008 R2に新たに実装されたアプリケーション制御ポリシー「AppLoker」は、ユーザーが、管理者の望まないアプリケーションを勝手に使わないように制御・管理するもの。ホワイトリスト制御とブラックリスト制御の両方ができるようになっており、あらかじめ許可されたアプリケーションを使わせることも、望まれていないアプリケーションを禁止することもできる。AppLokerの実装は、クライアントOSの場合、EnterpriseかUltimateが対象となる。

「AppLokerの最大の特徴は、監査モードでの実施が可能になること。これによって購入していないアプリケーションを止めておくとか、許可されていないアプリケーションを使わせないようにするといったことができるようになる」と高田氏は強調する。

もう1つの特徴は、管理性が強化されていること。また、監査できるようになっているため、ポリシーの適用テストを行うこともできる。AppLokerは、ソフトウェア制御ポリシー(SRP)の機能強化版といえる。

「SRPはWindows XP、Windows Server 2003以降の製品に搭載されているが、使い勝手があまりよくないため、実際のところ、皆さんに使われていたとはいえない」(高田氏)。

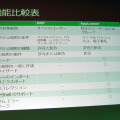

そして、SRPの弱点を解決したのがAppLokerである。SRPとAppLokerの比較が表にまとめられた。大きな違いとして、SRPの場合、規制の対象は「すべてのユーザー」になってしまうが、AppLokerでは「特定ユーザーまたはグループ」とすることができる。また、AppLokerには「監査モード」があるため、テストを行って事前に確認し、影響範囲を見極めたうえで使うことができる。

「AppLokerのパス変数は独特なので注意する必要がある」と高田氏は話す。たとえばリムーバブルメディアやリムーバブル記憶装置のパス変数は、Windows環境変数にはないAppLoker専用の「HOT」である。これを使うと、「リムーバブルディスクの中の、このエリアだけは許可する」ということが簡単にできる。企業ユーザーの場合、すべてのUSBを使わせないというのは現実的ではない。認められたものだけを使わせたいというニーズがあるので、そうした場合にAppLokerは強力で最適な機能となる。

AppLokerを利用するうえで、高田氏がよく受ける質問は3つ。1つは「試しにExplorer.exeを禁止したら、何も出なくなってしまった」ということ。この場合の対処法は、セーフモードで起動することと、Application Identityサービスを止めることがあげられる。

2つ目の質問は「いつになったらポリシーが効くのか」。これについては、イベントIDの8001番が記憶されているかどうかを確認する必要がある。

3つ目は「リムーバブル記憶装置のExe実行禁止は、普通のグループポリシーでもできるのか」ということ。Windows Vistaでは一切できなかったが、Windows 7だと普通のグループポリシーでもできるという。

Windows 7のリムーバブルデバイス制御は、Windows Vistaと比べて強化されたポイントの1つだ。デバイス種別に応じた柔軟な設定のなかでも、実行制限ができるようになった。

リムーバブルデバイスの暗号化としては、「BitLocker to Go」という新しい機能が追加された。USBメモリやリムーバブルなハードディスクなども暗号化することができる。従来は内蔵のハードディスクだけしか暗号化できなかったので、適用範囲が大きく広がったといえよう。

BitLocker to Goは、NTFSやFATなど、さまざまなフォーマットで利用可能となる。必要な容量は、BitLocker to Goとして64MBで、実質128MB以上。対象はUSBに接続されるハードディスクやUSBメモリで、CD-ROMなどの光学式デバイスは対象外である。

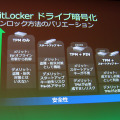

アンロックのバリエーションは、パスワードとスマートカード以外に自動ロック解除がある。これにより、特定のコンピューターに接続したときだけ、自動的に暗号化が解除されるという設定ができる。

BitLocker to Goの管理機能の話の前に、BitLockerドライブ暗号化の解説がなされた。BitLockerのドライブとは、基本的にはOS標準の暗号化である。メリットはマイクロソフトの管理基盤である「Active Directory」を基盤管理として使えること。OS標準の機能なのでほかのアプリケーションとの互換性、相性をそれほど気にしなくてもいいという。

BitLockerのアーキテクチャの解説では、ストレージルートキー(SRK)が、複数用意できることが強調された。

「暗号化製品は何でもそうだが、非暗号化領域、暗号化領域を用意しないといけない。そこにアクセスする方法はいろいろ準備されている」(高田氏)。

たとえばTPMやパスワード、スタートアップキーUSB。これによって1つのパスワード、1つの方法を忘れてしまったとしても、いちいち暗号化を解除して何かをするのではなく、暗号化したままでほかのカギを付けることができる。既存のストレージを外してやることができるので、とても柔軟性が高く、BitLockerの1つの特徴となっている。

TPMとPIN、スタートアップキーを組み合わせることで、アンロックのバリエーションは実質、5種類ある。一番安全性が高いのは「TPM+PIN+スタートアップキー」だ。ただし「TPM+PIN」でもかなり充実して使えるという。

BitLockerについて、Windows 7での主な追加機能3つ。1つは、固定ハードディスクの機能。従来、非暗号化領域と暗号化領域の2つに分けなければいけないのがネックになっていた。というのも、あらかじめ、その前提をあまり考えずにOSをインストールしてしまうと、非暗号化領域を別途取り直さなければならないからだ。暗号化する前にツールを1つかませなければいけないという手間があったが、Windows 7ではそういった不便がないように、セットアップから普通にインストールすると、ドライブレターがふられていない隠しパーティションが100MB作られるようになっている。これによってBitLockerの暗号化を有効にしようと思えば、すぐに使える。

2つ目は、管理機能が強化されていること。具体的には、リムーバブルデータドライブの暗号化を強制し、暗号化のされていないドライブに関しては、読み取り専用でしか開かないといったことだ。BitLocker IDという組織固有のIDを入れて、組織のなかのPCで暗号化されたもの以外のUSBは、読み取り専用にしてしまう。

3つ目は、リカバリー手法の拡張で、Windows 7から追加されたものに「データ回復エージェント(DRA)」。従来だと、回復キーをファイルサーバーに入れてもらうか、ドメインを格納してもらうかだったが、7からは、そういったことをしなくてもよくなった。

最後に、BitLocker to Goを利用するうえで重要なこととして、「スマートカードを事前に準備してもらいたい。証明書を作っておくことも大切だ」と高田氏は話を締めくくった。