IPA、双方向通信の開始手順「SIP」の脆弱性に関する検証ツールを開発

エンタープライズ

その他

SIPは、マルチメディアデータを端末間でリアルタイムに双方向通信するための通信開始プロトコルとして、コンピュータをはじめ、情報家電や携帯端末などの組込み機器へも使用が広まっている。SIPを実装したソフトウェアには、これまで多くの脆弱性が発見・公表され、機器ごとに対策が施されてきたが、こうした脆弱性を体系的に検証するツールが整備されていなかったことから、あらたに開発されるソフトウェアで、すでに公表されている脆弱性の対策が実装されず、脆弱性が「再発」するケースが発生していた。

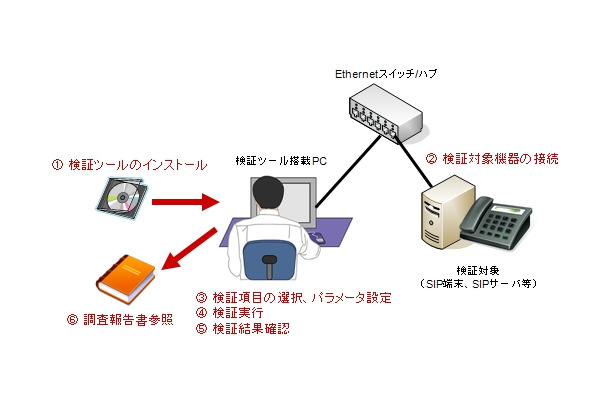

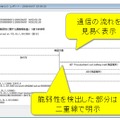

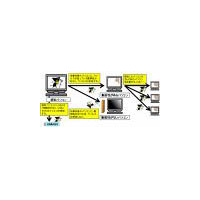

IPAでは、その対策として、ユビテック、ソフトフロント、ネクストジェンの3社と協力のもと、既知の脆弱性“再発”防止のために「SIPに係る既知の脆弱性検証ツール」を開発したという。このツールは、あわせて改訂された「SIPに係る既知の脆弱性に関する調査報告書(改訂第2版)」に記載された22項目の脆弱性のうち、6項目の脆弱性(当該脆弱性項目を検証するために必要な約100シナリオのうち30シナリオ)を体系的に検証できるツールとなる。検証ツールの実行画面では、検証する機器のIPアドレスや調査したい脆弱性などが簡易に設定でき、検証ツールの実行結果レポートには、検証対象との通信の流れに加え、脆弱性を検出した部分が二重線で明示されるので、脆弱性の有無や脆弱性のある場所が簡易に判定できる。また、その脆弱性の詳細に関しては、調査報告書を参照することで、脆弱性の内容と対策方法を理解できる。

なお調査報告書 改訂第2版では、SIP/RTPの暗号化に関してカテゴリがあらたに追加され、TLSの不適切な利用や、SRTPで用いる共通鍵を交換する場合の問題などが記述された。また、近年報告されているSIP/RTP管理用のWebインターフェイスのSQLインジェクション脆弱性やクロスサイト・スクリプティング脆弱性に関しても追記された。

関連リンク

関連ニュース

-

BBSec、企業向け「脆弱性診断保守サービス」を開始

BBSec、企業向け「脆弱性診断保守サービス」を開始

-

「Downadup」ワームの新種が発生 〜 シマンテックが警告

「Downadup」ワームの新種が発生 〜 シマンテックが警告

-

BBSec、ネットとWebアプリを毎日自動診断する無料スキャニングサービスを開始

BBSec、ネットとWebアプリを毎日自動診断する無料スキャニングサービスを開始

-

NTT-ME、セキュリティサービス6種のブランド名を「ちぇっくME」に統一 〜25%OFFのキャンペーンも実施

NTT-ME、セキュリティサービス6種のブランド名を「ちぇっくME」に統一 〜25%OFFのキャンペーンも実施

-

IPA、Adobe ReaderおよびAcrobatの脆弱性について発表

IPA、Adobe ReaderおよびAcrobatの脆弱性について発表

-

日本IBM、Webサイトの脆弱性やコンプライアンスを検査・管理する製品群を発表

日本IBM、Webサイトの脆弱性やコンプライアンスを検査・管理する製品群を発表

-

チェック・ポイント、セキュリティ・ゲートウェイ「Check Point R70」を発表 〜 Software Bladeアーキテクチャを採用

チェック・ポイント、セキュリティ・ゲートウェイ「Check Point R70」を発表 〜 Software Bladeアーキテクチャを採用

-

KCCS、低価格なサイトの脆弱性診断サービス「Web健康診断」の提供を開始

KCCS、低価格なサイトの脆弱性診断サービス「Web健康診断」の提供を開始

-

ソニー製ネットワークカメラSNCシリーズに脆弱性が存在 〜 IPAが注意喚起

ソニー製ネットワークカメラSNCシリーズに脆弱性が存在 〜 IPAが注意喚起

-

日本ユニシス、「情報セキュリティ実装・運用評価サービス」を提供開始

日本ユニシス、「情報セキュリティ実装・運用評価サービス」を提供開始

-

メールソフト「Becky!」に、任意コード実行の脆弱性 〜 最新版へのアップデート推奨

メールソフト「Becky!」に、任意コード実行の脆弱性 〜 最新版へのアップデート推奨

-

「脆弱性、解消されてる?」Downadup.Bも出現、1月のウィルス活動状況 〜 IPA調べ

「脆弱性、解消されてる?」Downadup.Bも出現、1月のウィルス活動状況 〜 IPA調べ

-

フォーティネット、データベースセキュリティ製品「FortiDB」にエントリー/ハイエンドモデル追加

フォーティネット、データベースセキュリティ製品「FortiDB」にエントリー/ハイエンドモデル追加

-

企業に届くメールのうち悪意のないものは何%か?

企業に届くメールのうち悪意のないものは何%か?

-

日本HP、Webシングルサインオン製品「HP IceWall SSO 8.0」新バージョンを出荷開始

日本HP、Webシングルサインオン製品「HP IceWall SSO 8.0」新バージョンを出荷開始

-

脆弱性への未対策指摘が急増 — IPA・JPCERT/CCによる2008年第4四半期状況

脆弱性への未対策指摘が急増 — IPA・JPCERT/CCによる2008年第4四半期状況

-

オンラインゲーム人気で脅威勢力図にも変化〜フォーティネット調べ

オンラインゲーム人気で脅威勢力図にも変化〜フォーティネット調べ

-

BBSec、デイリー脆弱性診断サービス「CrackerGuard」開始〜不正アクセスを防止

BBSec、デイリー脆弱性診断サービス「CrackerGuard」開始〜不正アクセスを防止

-

アイアクト、Webアプリの脆弱性に特化したサイト「脆弱性診断.jp」を開設

アイアクト、Webアプリの脆弱性に特化したサイト「脆弱性診断.jp」を開設

-

IPA、「DNSキャッシュポイズニング対策」の資料を公開

IPA、「DNSキャッシュポイズニング対策」の資料を公開

-

マイクロソフト、1月のセキュリティ更新プログラム公開〜SMBの脆弱性に対処

マイクロソフト、1月のセキュリティ更新プログラム公開〜SMBの脆弱性に対処