【テクニカルレポート】2010年を振り返る - 1)注目すべき不正プログラム「Top10」……トレンドマイクロ・セキュリティブログ

ブロードバンド

セキュリティ

-

10G光回線導入レポ

-

【テクニカルレポート】いまだに「ダウンアド」は企業ネットワークの脅威-2010年12月の脅威動向を振り返る……トレンドマイクロ・セキュリティブログ

-

「ダウンアド(Conficker)」がいまだ蔓延中……トレンドマイクロ、企業ネットの脅威に警鐘

今回から4回にわたって、上記記事をもとに 2010年のグローバルにおける脅威トピックをご紹介していきます。

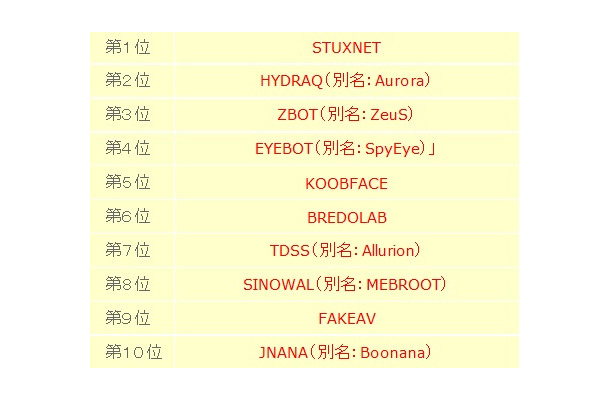

2010年、どのような不正プログラムが登場そして暗躍し、ユーザに脅威を与えてきたのでしょうか? 第1回である今回は、2010年を振り返り、Trend Micro の上席研究員 David Sancho が選出した注目すべき不正プログラム「TOP10」をご紹介します。

■第1位-産業システムを標的とする「STUXNET」

「STUXNET」は、複雑かつ巧妙に作られた不正プログラムであるということ、また、制御目的で利用されたという点で「異例の」不正プログラムであったと言えるでしょう。この「STUXNET」は、一部報道によると、イランの原子力施設を狙ったサイバー攻撃と言われています。しかし、産業用施設を標的にした攻撃や制御目的のサイバー攻撃は目新しいことでなく、もちろん、今後も、こういった用途の他の不正プログラムが登場してくる可能性はあります。それよりも、今回、Windows の複数の脆弱性を同時に悪用して攻撃をしかけたという点が重要視され、第1位にランクインしました。

■第2位-Googleへのサイバー攻撃に利用された「HYDRAQ」

2009年末から 2010年初めにかけて Google などソフトウェア関連の大企業に対するサイバー攻撃が発生しました。この攻撃に使われた不正プログラムが「HYDRAQ(別名:Aurora)」です。「HYDRAQ」は、狙った大企業から貴重な企業情報を収集する機能を備えていたことから、大きな注目を浴びることとなりました。

■第3位-オンライン銀行を標的にした「ZBOT」

「ZBOT(別名:ZeuS)」は、オンライン銀行関連の情報を収集する情報収集型不正プログラムの1つで、別名「ZeuS」はこの「ZBOT」を作成するツールキット名が由来となっています。このツールキット「ZeuS」は、アンダーグラウンド市場で人気のある「商品」となっていることも特筆すべきでしょう。なぜなら、このツールキットは、「ZBOT」の不正プログラムを作成するだけでなく、その作成状況や活動を監視できる便利なコンソールまで備えています。そしてさらに、技術的な知識に詳しくない者でも簡単に扱えるのです。そのため、サイバー犯罪者は、この「手軽な」ツールキットを用いて「ZBOT」を作成し多くのボットネット「Zeus」を構築。そして、個人・法人ユーザ関係なくターゲット層を幅広く視野に入れて金銭的価値のある情報を収集し売買することで、金銭的な利得を画策しているのです。

■第4位-「ZBOT」の進化型「EYEBOT」

「EYEBOT(別名:SpyEye)」は、第3位「ZBOT」の後継者として悪名をはせている情報収集型不正プログラム。「SpyEye」という別名は、「ZeuS」同様、この不正プログラムを作成するツールキット「SpyEye」に由来しています。最近のセキュリティ関連記事によると、ツールキット「SpyEye」は、ツールキット「ZeuS」のコードをさらに精巧に改良を加えたものであるとのこと。サイバー犯罪者は、「ZBOT」と同様に、オンライン銀行の情報を収集し金銭を得るために「EYEBOT」を利用するのです。

■第5位-「Twitter」や「facebook」などソーシャルメディアを狙う「KOOBFACE」

「KOOBFACE」は、「facebook」や「Twitter」など人気のソーシャル・ネットワーキング・サービス(SNS)介して流布する不正プログラムです。この「KOOBFACE」は、2010年も、さまざまな手法で SNS のセキュリティ対策を突破し、SNSユーザを脅威にさらしてきました。

■第6位-ボットネットを構築し他不正プログラムをダウンロードする「BREDOLAB」

「BREDOLAB」が初めて確認されたのは、2009年初頭でした。当初は単なるダウンローダに過ぎなかったのが、同年 8月を境に感染が拡大し、日本でも感染報告が相次ぎました。「BREDOLAB」は、スパムメールや SEOポイズニングなどの感染経路を介して、コンピュータに侵入し、感染コンピュータをゾンビ化しボットネット「BREDOLAB」を構築。そして、偽セキュリティソフトや情報収集型不正プログラム「ZBOT」をダウンロードして、感染被害を拡大していました。2010年、「BREDOLAB」による際立った攻撃は確認されていませんでしたが、オランダの国家犯罪対策局は、2010年10月下旬、この不正プログラム作成者として、グルジア人を逮捕しました。同容疑者は、逮捕されるまで、この不正プログラムを利用して何百万ドルも荒稼ぎしていたようでした。

日本では、2009年から 2010年上半期ごろ猛威をふるった「ガンブラー」攻撃に利用されました。改ざんされたWebサイトを閲覧すると、ユーザのコンピュータに存在する Windows や Adobe製品、Java Runtime Environment などの脆弱性を利用して、ダウンローダ “file.exe” がダウンロードされ実行されました。この実行ファイルこそ、「TROJ_BREDOLAB」だったのです。

■第7位-自身を隠蔽する「TDSS」

「TDSS(別名:Allurion)」は、侵入したコンピュータ内で自身を隠蔽するルートキット機能を備えているため、検出や駆除が非常に困難です。2010年2月、「TDSS」に感染していたコンピュータに、Windows の脆弱性「MS10-015」に対応する更新プログラムを適用して、コンピュータを再起動すると、「ブルースクリーン」が発生するという問題が確認され、話題になりました。

また、同年8月下旬、「Twitter」アプリケーションの中でも人気に高い「TweetDeck」の更新を装い、攻撃を仕掛けました。この「TDSS」は、非常に巧妙なルートキットを備えており、高度な知識を備えたサイバー犯罪者により開発されていたと考えられます。

■第8位-OSを再インストールしても削除できない「SINOWAL/ MEBROOT」

「SINOWAL(別名:MEBROOT)」は、通常、システムの深部に感染し OS が起動する前に読み込まれるため、検出および削除が困難です。また、この不正プログラムが感染した PC で構築されるボットネットは、Windows OS を再インストールしても削除されないルートキットを利用。そして、スパム配信を実行するのです。世界各国で配信されるスパムボットの大半は、この不正プログラムに関連するボットネットが関与していると言われています。

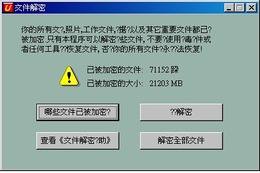

■第9位-偽セキュリティソフト「FAKEAV」

「FAKEAV」は、厳密に言うと、いわゆる「ウイルス」ではなく、「偽セキュリティソフト」を用いた詐欺行為であるといえるでしょう。「FAKEAV」を中心とした偽セキュリティソフトは、偽の感染警告を表示してユーザのコンピュータが感染したように見せかけ、ユーザに有償版購入を促すのです。誤って購入したユーザは、金銭を奪い取られるだけでなく、有償版購入の際に入力したカード情報を収集され悪用される恐れがあります。サイバー犯罪者は、2010年、通称「Russian partnerkas」と呼ばれるアフィリエイトシステムを利用して、偽セキュリティソフト詐欺を活発化させてきました。

■第10位-「KOOBFACE」のMac版「JNANA」

「JNANA(別名:Boonana)」は、第5位にランクインした「KOOBFACE」のMac版です。この不正プログラムも、「KOOBFACE」同様、SNS 経由で感染を拡大します。この「JNANA」は、今後さらなるシェア拡大が予想される Macユーザを「KOOBFACE」と同じ脅威にさらしたという点で注目すべきでしょう。

次回は、「2010年を振り返る - 2)使用には要注意! サイバー犯罪者が利用するデバイス/ツールとは?」をお届けします。

※同記事はトレンドマイクロ株式会社による「セキュリティブログ」の転載記事である。

関連ニュース

-

【テクニカルレポート】いまだに「ダウンアド」は企業ネットワークの脅威-2010年12月の脅威動向を振り返る……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】いまだに「ダウンアド」は企業ネットワークの脅威-2010年12月の脅威動向を振り返る……トレンドマイクロ・セキュリティブログ

-

「ダウンアド(Conficker)」がいまだ蔓延中……トレンドマイクロ、企業ネットの脅威に警鐘

「ダウンアド(Conficker)」がいまだ蔓延中……トレンドマイクロ、企業ネットの脅威に警鐘

-

インターネット脅威、正規サイトの改ざんが頻発した1年……トレンドマイクロ、年間レポート公表

インターネット脅威、正規サイトの改ざんが頻発した1年……トレンドマイクロ、年間レポート公表

-

2人に1人がデータ関連のPCトラブルを経験、その半数は「解決できず」……トレンドマイクロ調べ

2人に1人がデータ関連のPCトラブルを経験、その半数は「解決できず」……トレンドマイクロ調べ

-

トレンドマイクロ、中小企業向けSaaS型「ウイルスバスター ビジネスセキュリティサービス」発表

トレンドマイクロ、中小企業向けSaaS型「ウイルスバスター ビジネスセキュリティサービス」発表

-

【テクニカルレポート】「一太郎」の新たなゼロデイ攻撃確認 情報収集が目的か?……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】「一太郎」の新たなゼロデイ攻撃確認 情報収集が目的か?……トレンドマイクロ・セキュリティブログ

-

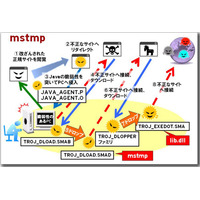

【テクニカルレポート】国内100社以上で感染被害を確認。“mstmp”“lib.dll” のファイル名で拡散する不正プログラム……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】国内100社以上で感染被害を確認。“mstmp”“lib.dll” のファイル名で拡散する不正プログラム……トレンドマイクロ・セキュリティブログ

-

国内100社以上が感染、解析後も不明点残る新たな脅威“mstmp”出現

国内100社以上が感染、解析後も不明点残る新たな脅威“mstmp”出現