主要ブラウザのフィッシング検出精度調査――フィッシング対策協議会

ブロードバンド

セキュリティ

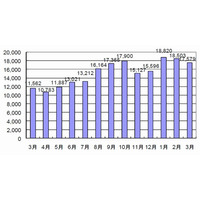

フィッシング対策協議会の事務局を運営するJPCERTコーディネーションセンター 情報セキュリティアナリスト 小宮山功一朗氏は、まず日本のフィッシング詐欺の現状として、2009年6月にヤフージャパンなどメジャーな国内ブランドのサイトのフィッシングサイトが急増し、その後警察の摘発などでいったんは落ち着いたものの、傾向としては増えていると述べた。実際、2010年3月のフィッシング届け出件数は過去最高の160件以上を記録しているといい、さらに、最近の傾向として、SNSサービスの携帯電話向けサイトでの届出が増えていることも注意要素としてあげた。携帯電話でのブラウズは、巧妙化するフィッシングサイトを見分けるのに重要なURLが表示されないといった問題を抱えているからだ。

◆ブラウザのフィッシング検出精度調査

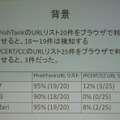

小宮山氏は、このような状況を踏まえ、主要ブラウザのフィッシング検出機能について、閉鎖前の現存するフィッシングサイトを対象に予備的な調査を行ったところ、PhishTank(世界的なフィッシングサイトのURLを集めたデータベース)による検出率(90~95%)と、JPCERTコーディネーションセンター(JPCERT/CC)が収集したリストによる検出率(約10%)に大幅な開きが認められ、主要ブラウザのフィッシング検出機能において、日本ブランドのフィッシングサイトURLの情報が活用されていない(JPCERT/CCが収集したリストは国内ブランドのフィッシングサイトがメインとなっている)現状があるのではないか、と今回の検出機能調査の背景を語った。

実際の調査実験では、PhishTank、JPCERT/CC、セキュアブレイン提供によるフィッシングサイトのURLリストから抽出したものを、Internet Explorer 7、Internet Explorer 8、Firefox 3、Safari 4に入力し検出結果を測定したそうだ。検査期間はそれぞれ5日間続けて行い、検出率の推移も測定した。検出率の意味だが、セキュリティベンダー、JPCERT/CCのような調整機関、プロバイダの活動や協力によりすでに閉鎖されたサイトを、IEは404 not foundと処理するのに対して、Firefox、Safariはサイトの有無にかかわらずリストのURLとマッチすれば、検知したと表示するため、調査での検知率はリストにマッチした件数と404 not foundと処理した件数を合算したものを「有効検知率」として表示しているそうだ。したがって、前段の予備調査の「現存している」フィッシングサイトの検出率とは意味合いが異なっている。

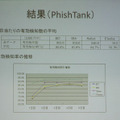

調査結果は、グラフのとおりだが、PhishTankのURLでは、Firefoxが9割の有効検知率に対して、残りの3つのブラウザは8割台となった。JPCERT/CCのリストでは、どのブラウザも8割前後の有効検知率となった(Safariの4日目の特異点は、ブラウザが参照するブラックリストの更新タイミングによる影響が考えられるが、詳細は不明だという)。予備実験では、調査したリストの件数が少なかったため、PhishTnakとJPCERT/CCのリストで大きな差がでてしまったが、本調査では検出率の差は5%前後の違いにとどまっている。

なお、有効検出率のグラフの傾向として、検査初日と2日の間に急激なジャンプアップが見られるが、詳細の原因についてはブラウザの検知アルゴリズムなどが公開されていないので、詳しい調査は行っていない。各ブラウザがURLのブラックリストを検索する場合、入力されたURLの履歴(地域やジャンル)などによってデータベースの検索スコープを切り替えていることなどが考えられるが、調査中としている。

小宮山氏によれば、この実験からブラウザのフィッシング検出機能は積極的に使うべきであり、フィッシング対策協議会としても、国内で収集したフィッシング情報をプロバイダやセキュリティベンダー、ブラウザベンダーにもっと活用してもらうように働きかけたいとのことだ。なお、JPCERT/CCに届けられたフィッシングURLの情報は、2010年4月現在、ヤフーとKaspersky Labs Japanが活用しており、協議会では引き続き、提供先を増やしていくための調整を継続しているという。

◆コンテンツベースのフィッシング検知機能の研究

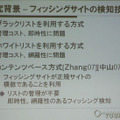

URLのリストに頼らないコンテンツベースのフィッシング検知機能の研究については、電気通信大学大学院 情報理工学研究科 吉浦裕教授が発表を行った。吉浦氏ら電気通信大学のグループは、ブラックリストによる検出は、リストの管理コストと、そのリストを作成するまでの時間(即時性)に問題があり、ホワイトリストによる検出は、同様に管理コストと網羅性に問題があるとし、即時性と網羅性を備えたコンテンツベースの検知方式について研究を行っている。

コンテンツベースの検知方式は、これまで小規模な評価実験しか行われていなかったが、今回、JPCERT/CCが保有する843件ものフィッシングサイトの実例データ(HTMLやスナップショット)を利用した実験を行ったという。その検知方法は以下に示すとおりだ。

フィッシングサイトは正規サイトのデザインや文章など模倣することに着目し、フィッシングかどうかを判定する対象ページからキーワードなどを抽出し、一定の検索キーワードを生成する。そのキーワードで実際に検索エンジン(現状では、一般に公開されているYahoo!のAPIを利用)に処理をさせる。キーワードの生成が適切であれば、結果の上位に正規サイトが含まれるはずである。その正規サイト、もしくは正規サイトと思われる上位のURLと対象ページのURLを比較し、ドメイン名を含むURLが一致するかどうかによってフィッシングサイトの判定を行う。一致すれば、正規サイトと判断でき、不一致ならばフィッシングサイトである。たとえるなら、振り込め詐欺対策で、相手が指定した電話番号ではなく、会社や組織名を聞いて自分で調べた番号にかけてみて、正しく相手につながれば詐欺ではないと判断する原理といえばわかりやすいかもしれない。

吉浦氏によれば、この実験の結果、フィッシングサイトの検知率は97%以上と高い効果があることがわかったが、問題点も明らかになったので、さらなる研究を続けたいとした。問題点は、フィッシングサイトを見逃す場合として、長期間にわたって摘発されなかったサイト(検索結果の上位に現れてしまう可能性)があるという。そして、正規サイトをフィッシングサイトとみなしてしまう場合として、ログインページが別のURLで構成されているようなページ、「Bank of America」のように一般的な名詞や単語で構成されている組織名やキーワードを含むページ、コンテンツが頻繁に更新されるページ、などがあるとした。

また、これらの課題とともに取り組みたいこととして、多言語が混在するページ、HTML規約違反のページ、画像の多いページ、転送ページ・フレームページへの対応も改良していきたいとした。

◆2010年度版「フィッシング対策ガイドライン」

2010年度版の「フィッシング対策ガイドライン」は、協議会として、消費者および会員企業や組織向けに公開しているものだ。年々巧妙化するフィッシングに対応するため、適宜検討や改訂が加えられている。

内容は、金融機関やECサイト、サービスプロバイダが、自社のフィッシングサイトを立ち上げられないためにサイト構造やサービスで提供可能な方策、フィッシングサイトを立ち上げられてしまった場合にユーザーや顧客保護につながる対策や措置についての指標をまとめられている。たとえば、「顧客に送付するメールには電子署名を付与する。」「資産の移動には限度額を設定する。」「パスワードのブラウザ保存は禁止する。」などの項目をあげ、それらの対策の費用対効果などによって、優先度が3段階にランク付けされている。

説明会終了後、協議会ではエンドユーザーに直接呼びかけるような活動はしているのかと質問したところ、エンドユーザーがフィッシングサイトを見分けるための知識を身につけるためのコンテンツとして、「フィッシングフィル」のページを紹介してくれた。これは、表示されるURLがフィッシングサイトか正規サイトかを、魚の「フィル」になって見分けるゲームだ。フィッシング対策協議会では、このようなエンドユーザー向けの教育コンテンツにも力を入れ、会員組織やISPの支援を行っているとのことだ。