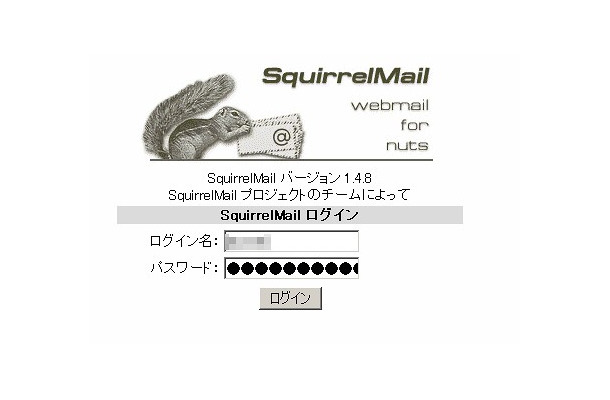

Webメールアプリ「SquirrelMail」に2件の脆弱性が発見……JVNで公表

エンタープライズ

セキュリティ

-

10G光回線導入レポ

-

EPSON製プリンタドライバに、インストーラがアクセス権を変更する脆弱性

-

Webブラウザ「Google Chrome」「Safari」「Sleipnir」、それぞれ異なる脆弱性が発覚

「SquirrelMail」(スクイレルメール)は、SquirrelMail Projectが提供している、ウェブメールクライアントアプリ。PHPで実装されており、設置が容易なため、広く使用されている。今回の発表によると、SquirrelMail 1.4.0から1.4.9aまでに、特定の文字コードや「data:」URLの処理に問題があり、クロスサイトスクリプティングの脆弱性が存在するという。また、SquirrelMail 1.4.19およびそれ以前に、メッセージ送信や設定変更に関する処理に問題があり、クロスサイトリクエストフォージェリの脆弱性が存在するという。

クロスサイトスクリプティングの脆弱性はSquirrelMail 1.4.10で、クロスサイトリクエストフォージェリの脆弱性は、SquirrelMail 1.4.20で対策済みとのこと。最新版へアップデートすることで問題は解決される。なお、これらの脆弱性情報は、2006年4月24日および2006年10月27日にIPAが届出を受け、JPCERT/CCが、製品開発者と調整を行い、本日公表したものとなる。

ちなみに、「クロスサイトスクリプティング」(XSS)とは、その都度HTMLを生成するページを狙い、入力にスクリプトを埋め込むなどの手法で、予期しない動作を起こさせる脆弱性。「クロスサイトリクエストフォージェリ(CSRF)」とは、Webサイトにスクリプトを仕込むことで、勝手に別のWebサイトに書き込みなどを行わせてしまうような動作を起こさせる脆弱性などを、一般には指している。

関連リンク

関連ニュース

-

EPSON製プリンタドライバに、インストーラがアクセス権を変更する脆弱性

EPSON製プリンタドライバに、インストーラがアクセス権を変更する脆弱性

-

Webブラウザ「Google Chrome」「Safari」「Sleipnir」、それぞれ異なる脆弱性が発覚

Webブラウザ「Google Chrome」「Safari」「Sleipnir」、それぞれ異なる脆弱性が発覚

-

Adobe Flash Playerに脆弱性、「10.1.102.64」へのバージョンアップを

Adobe Flash Playerに脆弱性、「10.1.102.64」へのバージョンアップを

-

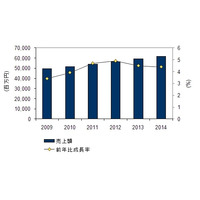

アクセス管理ソフト、シングルサインオン製品が市場を牽引……IDC Japan調べ

アクセス管理ソフト、シングルサインオン製品が市場を牽引……IDC Japan調べ

-

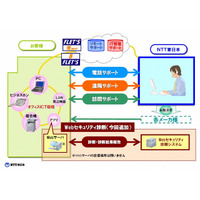

NTT東、中堅中小企業HP向け「Webセキュリティ診断」を「オフィスまるごとサポート」に追加

NTT東、中堅中小企業HP向け「Webセキュリティ診断」を「オフィスまるごとサポート」に追加

-

Twitterに非常に危険な脆弱性! マウスカーソルを合わせるだけでJavaScript実行

Twitterに非常に危険な脆弱性! マウスカーソルを合わせるだけでJavaScript実行

-

Flash視聴だけで被害の可能性……JPCERT/CC、Flashの最新脆弱性について注意喚起

Flash視聴だけで被害の可能性……JPCERT/CC、Flashの最新脆弱性について注意喚起

-

WindowsプログラムのDLL読み込みに脆弱性……NTTデータ・セキュリティが詳細レポで再現

WindowsプログラムのDLL読み込みに脆弱性……NTTデータ・セキュリティが詳細レポで再現

-

IIJの次世代ルータ「SEIL」、送信元を詐称したパケットが通過する脆弱性が存在

IIJの次世代ルータ「SEIL」、送信元を詐称したパケットが通過する脆弱性が存在

-

「Winny」に、4件の脆弱性が存在 ~ JPCERT/CCが使用停止を緊急呼びかけ

「Winny」に、4件の脆弱性が存在 ~ JPCERT/CCが使用停止を緊急呼びかけ