IPA、DNSキャッシュポイズニングの激増をうけてあらためて適切な対応を呼びかけ

ブロードバンド

その他

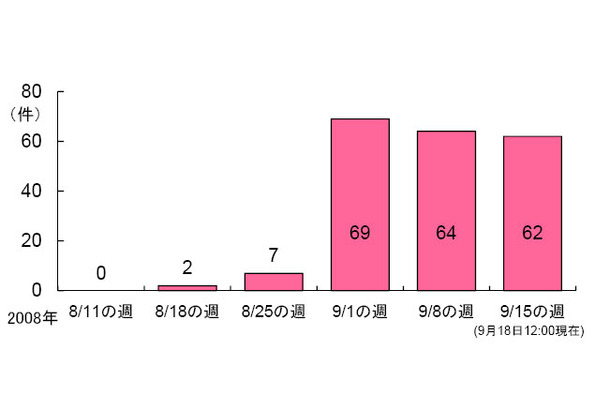

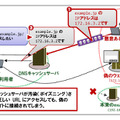

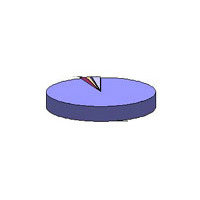

DNSキャッシュポイズニングの脆弱性は、2008年7月に複数のDNSサーバ製品の開発ベンダーから対策情報が公開され、IPAでも7月24日に緊急対策情報を発行した。しかし、この脆弱性について「実際に運用されているウェブサイトのDNSサーバに対策が実施されていないのではないか?」という旨の届出が8月18日の週にあり、その後9月に入ってから毎週数十件にのぼっている。通常の脆弱性の届出は、毎週10〜20件程度であることから、DNSキャッシュポイズニングの脆弱性の届出件数が突出して激増しているといえる。

IPAでは、以下の3点のうちいずれかに該当するDNSサーバはパッチが適用されていないか、設定に問題があるとしてチェックするよう呼びかけている。

1. DNS問い合わせに使用するポート番号がランダム化されていない

2. DNS問い合わせに使用するIDがランダム化されていない

3. 外部からの再帰的なDNS問い合わせに対して回答してしまう

関連ニュース

-

ワンクリック不正請求が3か月連続で増加中、被害にあったらパソコンの復元や初期化が有効

ワンクリック不正請求が3か月連続で増加中、被害にあったらパソコンの復元や初期化が有効

-

「心当たりがないメールは開かずにすぐに捨てよう」IPAが呼びかけ

「心当たりがないメールは開かずにすぐに捨てよう」IPAが呼びかけ

-

KDDI、海外からの固定系インターネット利用サービスで4か所のアクセスポイント提供終了

KDDI、海外からの固定系インターネット利用サービスで4か所のアクセスポイント提供終了

-

システム管理者も夏休み!…でもその前に?〜IPA/ISECが対策の確認を呼びかけ

システム管理者も夏休み!…でもその前に?〜IPA/ISECが対策の確認を呼びかけ

-

IPA、2008年7月に発見されたFlash Playerの脆弱性を悪用したウイルスの被害に注意喚起

IPA、2008年7月に発見されたFlash Playerの脆弱性を悪用したウイルスの被害に注意喚起

-

あなたの無線LAN、誰でも使えたりしない?〜IPA、6月の不正アクセスの届出状況について発表

あなたの無線LAN、誰でも使えたりしない?〜IPA、6月の不正アクセスの届出状況について発表

-

ニコン、フルサイズCMOSセンサやイメージセンサークリーニング機能搭載のデジタル一眼レフカメラ——実売価格33万円

ニコン、フルサイズCMOSセンサやイメージセンサークリーニング機能搭載のデジタル一眼レフカメラ——実売価格33万円

-

“7つの事件”を体験し、ウェブサイトを守り抜け!〜IPA、ゲーム感覚で学習できるソフトを公開

“7つの事件”を体験し、ウェブサイトを守り抜け!〜IPA、ゲーム感覚で学習できるソフトを公開

-

IPA、X.Org製サーバについてセキュリティ上の注意喚起〜フォントファイルで任意コード実行

IPA、X.Org製サーバについてセキュリティ上の注意喚起〜フォントファイルで任意コード実行

-

「あなたのPCを毎日242人が狙っている」〜IPA、5月の不正アクセス状況など公表

「あなたのPCを毎日242人が狙っている」〜IPA、5月の不正アクセス状況など公表

-

ビクター、ホームプロジェクタが欧TIPA年間最優秀製品賞に輝く

ビクター、ホームプロジェクタが欧TIPA年間最優秀製品賞に輝く

-

エプソン、A3ノビ/大判インクジェットプリンタがTIPA Awards2008受賞

エプソン、A3ノビ/大判インクジェットプリンタがTIPA Awards2008受賞

-

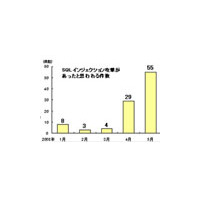

IPA、SQLインジェクション攻撃についてあらためて注意呼びかけ

IPA、SQLインジェクション攻撃についてあらためて注意呼びかけ