巧妙なSQLインジェクション攻撃も確認……日本IBM

ブロードバンド

セキュリティ

-

10G光回線導入レポ

-

SQL Serverを高速化した「Microsoft SQL Server SSD Appliance」、6社より提供開始

-

駆け込み需要は正解か?……耐震も、デザインも、“何か”をあきらめない住宅選び

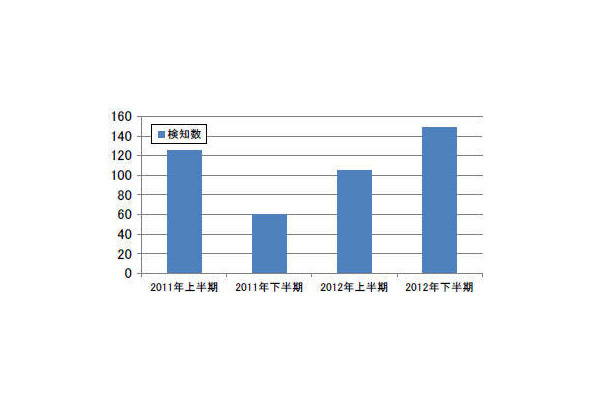

標的型メール攻撃については、今期は前期比約1.4倍、2011年下半期との比較では約2.5倍強の攻撃が観測されるなど、引き続き増加傾向にある。従来のAdobe ReaderやMicrosoft Officeの脆弱性を悪用するものに加えて、新たにAdobe Flash Playerの脆弱性を悪用するなど、攻撃者が新たな手法を取り入れようとしている傾向がみられる。今期は、単一の個人へ同時に複数の攻撃を行うことで、攻撃の成功率を高める意図があると考えられる傾向もみられた。

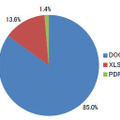

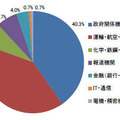

「ドライブ・バイ・ダウンロード攻撃」によるマルウェアのダウンロード成功率は26%、特にOracle Java Runtime Environment(JRE)の脆弱性を悪用した攻撃の成功率は50%超と非常に高くなっている。Webアプリケーションに対する攻撃では、SQLインジェクション攻撃に代表される脆弱性を狙った攻撃が全体の9割弱を占めた。従来のような調査活動なしに侵入を試みる稚拙な攻撃行為は継続して減少傾向にある一方で、今期は短期間に特定のターゲットに対してMicrosoft SQL Serverを狙うSQLインジェクション攻撃を確認しており、事前にターゲットを絞り込んで成功率が高いサイトを狙うようになっている。

巧妙なSQLインジェクション攻撃も確認--東京SOCレポート(日本IBM)

《吉澤亨史@ScanNetSecurity》