脅威の種類が増加、この夏は暑中見舞いメールに注意?〜フォーティネットウイルス対策レポ

エンタープライズ

その他

-

10G光回線導入レポ

-

2007年7月はMal/IframeとMal/ObfJSが引き続き流行〜ソフォス調査

-

マルウェアサイトが急増、感染サイトはApacheがトップ、国別では中国が半数以上——ソフォス上半期セキュリティ脅威レポート

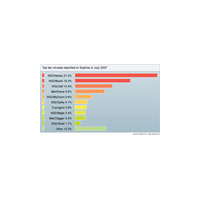

FortiGateが発見した7月の脅威トップは「W32/Netsky.P@mm」で9.52%を占めた。以下「HTML/Iframe_CID!exploit」(8.42%)、「W32/Bagle.DY@mm」(4.71%)と続く。全体的に検知された脅威の種類が多かったため、相対的にマルウェア全体に対してトップ10が占める割合は低くなった。

先月はNetsky.Pが増加したが、今月はBagle.DYがそれを追い抜き、活動が倍増しそうな勢いとのこと。またAN107.Aがまだ有効であるほか、EメールベースのIframe_CIDが通常より上昇を見せた。

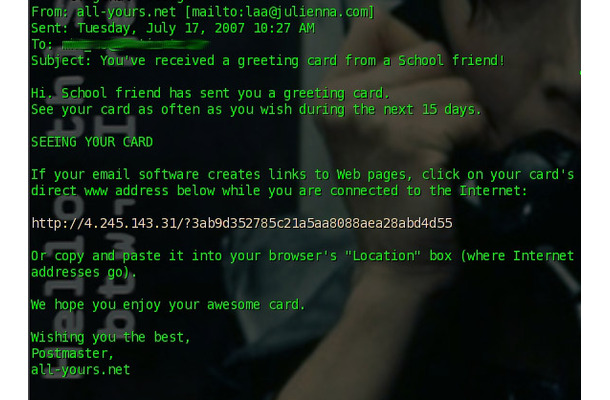

シーズンの話題としては、暑中見舞いはがきのような古き良き伝統に便乗して、偽のeカード(有名サイトから送られてきた正当なものに見せかけた)を使ってマルウェアの配布を行う手法が紹介された。この夏「Storm Worm(別名:W32/Tibs)」の一味は、悪質なP2P(ピアツーピア)のボットネットを、このおなじみの戦略で広めることを決意したとの噂もあり、攻撃的な大量配布が行われている。

Eメールの中に直接ウイルスを埋め込むのではなく、P2Pのボットネットによるゾンビマシン(ユーザーに気づかれず攻撃サーバにされているマシン)に誘導するリンクを使い、問い合わせのあった相手にはだれかれ構わずマルウェアを送りつける軽量のHTTPサーバを稼動させてウイルスをロードさせようという企みらしい。

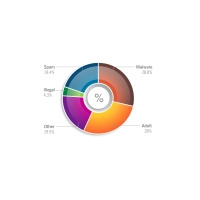

実際のところ、HTTPのトラフィックはSMTPトラフィックに比べフィルタをかけられることが少ないし、手違いであろうが意図的であろうが、TOPページをリクエストしたならば、Webサーバは山のような悪意あるjavaスクリプトを送りつけてくる可能性がある。ウイルス作者たちの間ではブラウザの脆弱性悪用が新しい「大ブーム」として脚光を浴びており、1月以来、悪意ある活動における脆弱性悪用のインパクトはほぼ2倍になっており、7月の全世界におけるマルウェア活動の5%に達しているとのこと。

悪名高いANIの脆弱性悪用(MS07-017)は、3か月前に現れてからというもの、マルウェアのトップ10入りを続けるだけの数が生み出されている。脆弱性悪用に使われている悪意あるサイトが盛んに閲覧されている一方で、古いワームの活動のほとんどは無効で、放棄されたマシンからまき散らされているようだ。