【インタビュー】侵入が止まらないマルウェアに向き合う有効な手段は?……シスコのSourceFire ソリューション

エンタープライズ

セキュリティ

-

10G光回線導入レポ

-

【Interop 2013 Vol.56】シスコのBest of Show Award受賞プロダクツをチェック

-

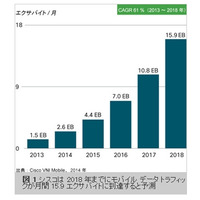

2018年に世界のモバイル データ トラフィック、年間190エクサバイトに到達

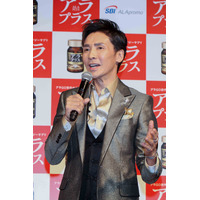

3月6日、7日にわたって開催されるカンファレンスSecurity Days 2014において、基調講演や専門セミナーで、現在世界が直面している課題に応えたシスコの新しいセキュリティ戦略が発表されるという。その中で大きな位置を占めるであろうソースファイアのソリューションについて、シスコシステムズのセキュリティ事業 シニア プロダクトセールス スペシャリストである原達夫氏(元ソースファイア/リージョナルセールスマネージャ)に、イベントに先駆けて、ソースファイア製品の概要や特徴、そしていまシスコが考えるセキュリティソリューションの考え方について話を聞いた。

--- まず、ソースファイアがどのようなセキュリティベンダーであったか、沿革や概要からご説明いただけますか

原 --- ソースファイアは、世界最大のダウンロード数を誇るオープンソースのIDS/IPS(侵入検出/防護システム)である Snort の開発者、マーティン・ロッシュが、その増大する商用版の要請に応えて2001年1月に設立しました。

IDS/IPS分野で高い評価を築く一方、テクノロジーの強化とClamAVをはじめとするいくつかのセキュリティシステムを取得することで、ネットワークセキュリティだけでなくエンドポイントソリューションまでカバーする幅広いセキュリティをカバーするベンダーに成長しました。今回のシスコへの統合で今後特に力を入れるのは、次世代型IDS/IPSとエンドポイント製品からなる、アンチマルウェアプロテクション(AMP)の分野です。

--- ソースファイアが唱える次世代型IDS/IPSとはどのようなものでしょうか

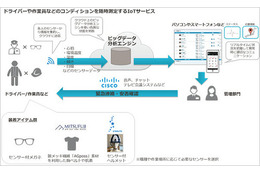

原 --- ソースファイアの次世代型IDS/IPS、FirePOWER は、業界標準のルールベース検知エンジンであるSnortを使って、業界最高水準の侵入検知・防御機能を提供します。ネットワークトラフィックを常時パッシブに監視し、全てのOS、サービス、プロトコルを識別したうえで、そのネットワークに存在する潜在的脆弱性をリアルタイムに収集します。また、ソースファイアが誇る ぜい弱性研究の専門チームである Vulnerability Research Team(VRT)によって最高レベルのサポートが常に行われており、お客様のネットワークは、既知の脅威やZero Day攻撃から守られます。各ルールの中身もオープンソースとなっているため、標的型攻撃などのカスタマイズされた攻撃に対し、そのルールが有効かどうかを即座にユーザが検証できることも、現在の先鋭化した攻撃トレンドによくあっている点です。さらにビッグデータ解析を活用することで、インテリジェントで先進的なマルウェア解析と保護を可能にしています。

FirePOWERが「次世代型」と呼ばれる主な理由は、製品内に搭載される「FireSIGHT」による、Network Visibility や Network Behavior Analysis、などをはじめとするネットワークで起きるセキュリティに関する挙動の強力な可視化能力でしょう。

また、このFireSIGHTには、これまでのIPS/IDSの運用面の課題を大きな改善する機能が二つあります。一つ目は、「FireSIGHT Network Awareness」です。この機能により、IDS/IPSの運用で最もスキルと運用負荷のかかるチューニング作業を自動化することができます。攻撃を検知した際に、対象となったホストがその攻撃に対して脆弱性かと否かを自動的に判断してイベントに重み付けを行い、対応の優先順位をチューニングに反映します。

二つ目は、「FireSIGHT User Awareness」です。発生したセキュリティイベントに付帯するIPアドレスの情報と、Active Directoryなどの企業のディレクトリサービスが持つユーザー名を照合してイベント発生元の特定を容易することで、現状をより迅速に把握し、次のアクションに繋がることができるようになります。