MS-CHAPv2 に脆弱性……VPNや無線LANはプロトコル確認を

ブロードバンド

セキュリティ

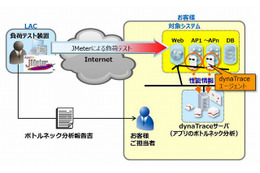

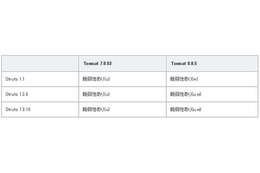

想定される影響範囲は、Windows等に標準で搭載されているVPN通信や、無線LAN(WPA2 Enterprise)があり、このほかにもISPへの接続やSMTP認証など、あらゆる認証機能においてMS-CHAPv2を使用している場合には対応が必要となる。同社では推奨する対策として、VPN通信ではプロトコルとしてPPTPを使用している場合、すぐに使用を中止し代替手段を検討する。代替手段としてL2TP に変更する場合、L2TP/IPSECとする(ただしPSKは不可)。無線LANではWPA2 Enterpriseの1世代前のWPA Enterpriseはすぐに使用を取りやめ、EAP-TLS、PEAPv1/EAP-GTC、EAP-SIMのいずれかを推奨している。

「MS-CHAPv2」の脆弱性を受け注意喚起、VPNや無線LANはプロトコル確認を(ラック)

《吉澤亨史@ScanNetSecurity》