日本CA、職務権限に応じたアクセス権が付与できるアクセス管理ソリューション

エンタープライズ

その他

-

10G光回線導入レポ

-

ラリタン、中小企業を対象にした統合管理アプライアンス「CommandCenter NOC 日本語版」

-

ジュニパー、OS・ScreenOSの新バージョン5.4でUTMの機能をサポート

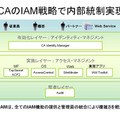

eTrust Access Controllは、職務や役割に基づく適切なアクセス権の付与と管理によって、システムへの不正アクセスを防止したり、内部セキュリティを強化できるソリューションだ。今回バージョンアップしたeTrust Access Controllは、同社のIAM(Identity Access Managment)/SIM(Security Information Management)製品の中で、OS上のアクセス管理、ユーザID管理、ログ管理を行うという位置づけになる。

eTrust Access Controllは、サーバ上のリソース(ファイル、プログラム、ポートなど)に対して、「誰が、何に、いつ、どのようにアクセスが可能か」という観点からポリシーを設定して、職務権限に応じたアクセス権を付与できる。これにより、詳細なアクセスログを収集し、疑わしきユーザーの行動を監視したり、不正アクセスや情報漏えいの防止も可能になる。さらに、ポリシーの設定から、アクセス権の付与・管理、モニタリングまで、マルチプラットフォーム環境で一元管理ができるため、内部セキュリティにかかるコストと作業も軽減する。

あらたに追加された主な機能は以下のとおり。

・最新OSへの対応

Solaris10/Windows2003 R2/Redhat4.0-IA64

・仮想環境(Virtual OS)のサポート

Solaris10 Container(Zones)/AIX LPARS/HP-UX VPARS/Mainframe z/VM(Linux)/VMWare ESX Server,GSX,Workstation/Microsoft Virtual Server

・ローカライズ

新バージョンからUnix、Linuxに加え、Windowsのローカライズにも対応

・AES暗号化への対応

管理インターフェイス、コンポーネント間の通信を暗号化

・パスワード管理の強化

・トレース情報、監査ログ情報のフィルタ機能を強化

・LDAP環境でのユーザー認証のサポート(Unix、Linux共通)

・レポーティング機能の強化(Windows)

など

金子以澄氏(ビジネスユニットマーケティング マーケティングマネージャ)は、IDCのレポートを基に、IAM(IdentityAccessManagemet)ソリューションの市場動向について説明した。「2005年から2010年までのセキュリティソフトウェアのマーケットは、セキュアコンテンツ管理(ウイルス対策製品など)が一番大きく、次がアイディンティティ・アクセス管理と予測されている。エンドユーザーの視点から見ても、アクセス管理の要求度が高い」と、アクセス管理ソリューションの必要性について強調した。

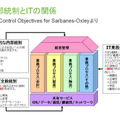

さらに昨今J-SOX法などで話題になっているように、コンプライアンス面での対策もニーズが高いとし、内部統制とITの関係について説明した。IT全般統制は、財務処理には直接かかわらないものの、企業基盤としての共有サービスにおける統制であり、そのセキュリティをしっかり担保しておかなければならない。したがって、同社のIAM製品やSIM製品が果たす役割も大きい。たとえば、同社の製品によって、COBITの「デリバリと支援」ドメインの「DS5」(システムセキュリティの保障)の21項目に対応できるようになる。COBITとは、J-SOX法の内部統制においてベースとなるCOSOモデルから、ITにかかわる業務についての具体的な監査基準を示したフレームワークだ。このように同社の製品を導入することで、J-SOX法への対応も容易になるというわけだ。

同社の根塚眞太郎氏(代表取締役社長)は、「米国企業では、SOX法の対策として、売上高の1%を投資している。この投資額は企業にとって、とても大きいものだと思う。CAのIAM/SIM製品によって、この投資額を削減できる。また、(財務報告や監査は)何度も繰り返す必要があるので、自動化によって管理しやくする必要もある」と述べた。

同社では「EITM」(Enterprise IT Management)という企業コンセプトを掲げ、包括的な製品群をサポートしている。CAの製品群によって「企業内のすべてのITリソースを最適化し、IT管理を統合することで、リスクとコストの管理から、サービスの向上、組織ニーズに見合ったIT投資までを実現にできる」(根塚氏)とし、なおかつJ-SOX法対策への追い風から、「大企業だけでなく中堅企業に対してもソリューションを段階的に提案していく」(根塚氏)と、今後の展開について説明した。具体的には以下の3ステップでの提案を考えているという。

【第1ステップ】(アクセス権限強制)

・eTrust Access Controll、eTrust SiteMinder

【第2ステップ】(監査/監視)

・eTrust Audit、eTrust Security Command Center

【第3ステップ】(プロビジョニング&アイデンティティ管理)

・CA Identity Manager

「これらのソリューションを一気に導入するのではなく、eTrust Access Controllのアクセス管理などによって、まず手を付けられるところから着実に導入し、しっかりした基盤をつくっていくことが重要」(根塚氏)と説明した。