国家権力を背景としたサイバーエスピオナージュ

エンタープライズ

セキュリティ

本稿では、昨今のサイバー犯罪の傾向とグローバルの動向を踏まえ、経営者がどのように深刻化するサイバー犯罪の脅威に対して向き合い、対応すべきかについて考察します。

1.急速に拡大するサイバー犯罪の脅威

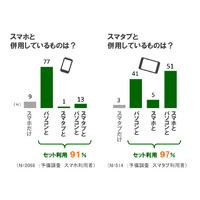

ソニー米国子会社の大規模情報漏えいや、国家機関へのサイバー攻撃などが連日報道されているように、情報セキュリティに係る脅威はますます大規模化・高度化・複雑化しています。最近注目された新しいタイプの攻撃として、「Operation Aurora」と呼ばれるInternet Explorerの脆弱性を利用した攻撃や、「Stuxnet」と呼ばれる原子力発電所の制御システムを対象とした攻撃を代表例として挙げることができます。これらは、一般的な防護システムを回避するように、既存の攻撃手法を巧みに組み合わせ、さらには攻撃目標に合わせて設計されていることから、「APT(Advanced Persistent Threats)」と呼ばれ、新たな脅威として認識されています。また、普及が目覚ましいスマートフォンやソーシャルネットワークを狙った攻撃の増加や、クラウドコンピューティングの利用に伴う課題なども新しい傾向です。サイバー犯罪は、テクノロジーの発展と普及に伴い、攻撃側の優位性が加速し、常に防御側が後手に回ることとなるため、時を経るごとにその脅威がますます深刻化する傾向にあります。

(5)クラウドコンピューティングにおける課題

伝統的なセキュリティの基本は、ファイヤーウォール(防火壁)を設けて、外側から内部への侵入をブロックする仕組みでした。しかし、クラウドの普及で利用者のデータはPCの中ではなく、クラウドの「どこか」に記憶されるようになりました。守るべきデータが防火壁の内部にないため、従来のセキュリティの基本である壁が意味を持たない環境であり、このため様々な脅威が生じることになります。

CSA(Cloud Security Alliance)(註)の「Top Threats to Cloud Computing V1.0」では、クラウドコンピューティングの問題点として、以下の7項目を挙げています。

(註:クラウドコンピューティングにおけるセキュリティに関するベストプラクティスの促進を目指す業界団体)

1) クラウドコンピューティングの不正・犯罪目的の利用

2) 安全でないインターフェース・API(註)

3) 悪意のある内部関係者

4) 共有技術の問題

5) データの消失・漏洩

6) アカウントやサービスのハイジャック

7) 未知のリスク

(註:Application Program Interfaceの略。あるプラットフォーム(OSやミドルウェア)向けのソフトウェアを開発する際に使用できる命令や関数の集合、またはその規約)

クラウドコンピューティングについては、これ以外にも様々な脅威や問題点が指摘されていますが、リスク管理の観点から特に重要なのは、利用者自身の統制が完全に効かない環境であるという点です。例えば、クラウド環境で情報漏えいが発生した場合、クラウドのサービス内容によっては、調査に必要なログや情報等の提供が受けられない可能性があり、データの物理的な所在の特定が困難なことから、デジタルフォレンジックなどの調査に様々な困難が生じるでしょう。

また、複数国間にまたがってクラウドコンピューティングシステムを構築することは、今や現実のものになっていますが、クラウドコンピューティングにおいては、データがどのサーバに存在するかを容易には確認することができません。このため、国境をまたぐクラウドコンピューティングを利用した場合、異なる法制度や個人情報保護制度を有する国にデータが移転することとなり、場合によっては、知らぬ間に法令違反を犯す可能性があります。クラウドサービスの利用は、国内を事業ドメインとする企業でさえ、外国政府による介入を受けるリスク(カントリーリスク)が生じる可能性もあるということです。

こうしたことから、クラウドを利用する際は、クラウド事業者の情報セキュリティ対策などについて事前に十分なアセスメントを行うと同時に、機密性の高い情報については、本当にクラウドに格納する必要があるかどうかを十分に検討することが重要です。

(6)国家権力を背景としたサイバーエスピオナージュ

昨今、国内政府機関や防衛産業などを対象として、標的型メールを介しウイルスに感染させ、重要データを抜き取る事件が多発しています。攻撃者の背後には、サイバーエスピオナージュ(サイバースペースを活用した諜報活動)に注力する特定の国家があり、その国家機関がサイバー犯罪組織のスポンサーとなり、国家の利益に寄与する活動を指示しているとされています。

また、最近のサイバー犯罪の傾向として、従来のようにクレジットカード番号や口座番号など直接金銭化できる情報だけでなく、知的財産が狙われる傾向が強まっており、この背景には、国家が、諜報手段としてハッキングを行っているだけでなく、民間企業に対してもその能力を提供している可能性を指摘する声もあります 。

こうした動きに対して、米国では中国をサイバー空間上の仮想敵国と見なし警戒を強めているようですが、一方で米国も欧州から、CIAの通信傍受システム「エシュロン」を産業スパイ目的で利用していると指摘されています。欧州調査委員会の調査によれば、ある国の国際競争入札に米国企業と日本企業が参加した際、米国企業が「エシュロン」を用いて日本企業の応札価格を入手し、僅差で落札したといったことがあったそうです。

従来、日本は言語の壁に阻まれ、サイバー犯罪の脅威は諸外国に比べ相対的に低いと見なされてきました。しかし、今や企業や個人、国を脅かすサイバー攻撃は、名声のためにハッカーが遊び半分で作成するものではなく、プロの犯罪組織による窃盗・恐喝、もしくは国家を背景として企業や国の機密情報を狙うサイバーエスピオナージュなど、大規模で本格的な動きになっています。言い換えれば、サイバー攻撃を行う主体は、これまでとは比較にならない規模の資金的背景と明確な目的を持ち、対象を攻略するためには、非常に高度な手法を用いて、組織的に、持続的に攻撃を行う事ができるということです。このような環境の変化から、現在ではサイバー空間における攻守の均衡は完全に崩れた状態であり、日本においてもサイバー犯罪の脅威が急速に拡大し、一般に認識されているよりもはるかに深刻な状況となっていることが考えられます。

(堀田知行)

著者略歴:株式会社KPMG FAS フォレンジックサービス部門 ディレクター

2005年、KPMG FAS入社。デジタルフォレンジックの技術を用い、情報漏えい、インサイダー取引、資金横領・粉飾などの不正調査および危機対応支援を担当。また、インテリジェンス(情報分析技術)、データ分析技術、IT知識を活かし、M&Aにおける戦略評価、競合分析、ITデューデリジェンス、企業分割・統合支援などにも従事。KPMG入社前は、株式会社電通国際情報サービスにて、製造業向けコンサルティングおよび戦略企画立案に従事。慶応義塾大学環境情報学部卒業

サイバー犯罪の脅威に対するクライシスマネジメント 第4回「国家権力を背景としたサイバーエスピオナージュ」

《編集部@ScanNetSecurity》

![映画『007 スカイフォール』予告編公開[動画] 画像](/imgs/p/MpY7t08CC_Ltnb1K5Sea6U1PHkEQQ0JFREdG/197359.jpg)

![映画『007 スカイフォール』予告編公開[動画] 画像](/imgs/square_medium_large/197359.jpg)