【テクニカルレポート】国内でもユーザ急増中! 狙われる「Facebook」……トレンドマイクロ・セキュリティブログ

ブロードバンド

セキュリティ

「Facebook」は 2004年4月に米国で設立され、今や全世界に約 6億人のユーザが存在すると言われています。創設者のマーク・ザッカーバーグ氏が雑誌「TIME」の ”Person of the Year”(2010年)に選出され、Facebook の創業物語を描いた映画「ソーシャル・ネットワーク」が封切られるなど、存在感と知名度を高めています。

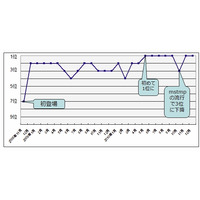

日本国内においては「mixi」などの SNS が多くのユーザを集めていたこともあり、Facebook の知名度・シェアは他国と比較して限定的なものでした。しかし映画の公開などの話題性もあいまったためか昨年から急速にその数を増やし、すでに約200万のユーザがいると言われています。

多くのユーザが集まるプラットフォームや有名な Webサイトはこれまでもサイバー犯罪者にとって格好の標的になってきましたが、Facebook もその例外でなく、単なるフィッシングサイトの登場にとどまらず、不正プログラムを使用した巧妙な攻撃が行われています。

■感染した端末から自動的にメッセージを送信

Facebook ユーザを標的にした代表的な不正プログラムの1つに「WORM_KOOBFACE」があります。数多くの亜種を確認していますが、代表的な侵入経路は以下の通りです。

1.感染したユーザからのメッセージを気づかず受信

2.メッセージに記載されたURLをクリックする

3.動画再生用のプログラムに偽装した不正プログラムのインストールを促される

まず、感染したユーザから URL が記載されたメッセージが届きます。Facebook は実名での登録を原則とした SNS であるため、実際の友人からメッセージが届いたように見えるわけです。

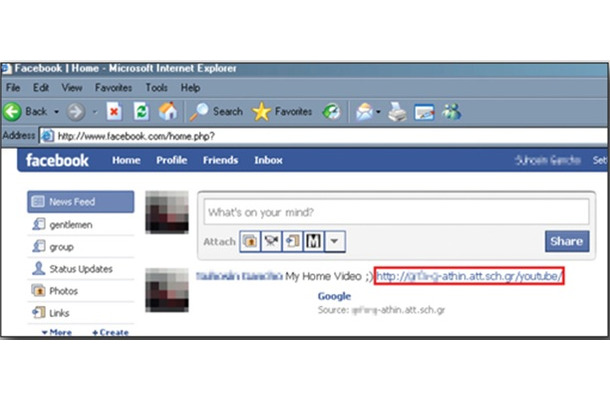

メッセージには「My Home Video」や「あなたがビデオに出ていますよ!」といった意味の短いメッセージとともに YouTube などに偽装した URL が記載されています(図1、図2参照)。

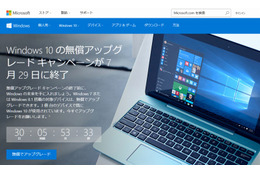

自分の友人からのメッセージで、動画を案内しているとなると見たくなるのは当然の心理でしょう。疑い無く URL をクリックすると、YouTube に偽装したサイトに誘導され「この動画の再生にはプログラムをインストールする必要があります」というメッセージが表示されます(図3参照)。

動画再生ソフトやコーデックを装ってユーザに不正プログラムをインストールさせようとする手口はすでに数多く確認されているものですが、Facebook を使用することでこの信憑性を高めています。

Webサイトからインストールしてしまったプログラムの正体は「WORM_KOOBFACE」であり、外部の「C&C(コマンド&コントロール)サーバ」から指示を受け不正活動を行ういわゆるボットの機能を備えた不正プログラムです。

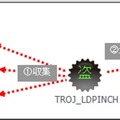

この攻撃において「WORM_KOOBFACE」は、侵入した PC の Cookie を参照し Facebook などの SNS のアクセス情報を入手すると同時に、遠隔操作の命令を受け取るための C&Cサーバへアクセスし、外部の攻撃者からの指令を待ちます。

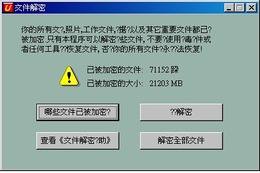

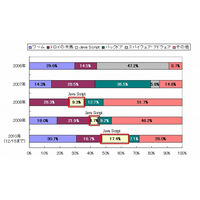

こうして友人同士に次々と感染の連鎖を引き起こすことで大量のゾンビPC(ボット型の不正プログラムに感染し遠隔操作が可能になった PC)を配下に置くとともに、感染したPC には「FAKEAV」などの偽セキュリティソフトの画面を表示させて、個人情報や金銭の詐取を目論みます。以前にも本ブログで紹介した「Security Tool」に加え、「Safety Center」など少なくとも5つの偽セキュリティソフトへの感染被害を確認しています(図5参照)。

■ログイン情報を盗む不正プログラムも確認

このような「偽セキュリティソフト」による攻撃のほか、Google が提供しているメールサービス「Gmail」のアカウントなど、Webサイトのアカウント情報を詐取する「TROJ_LDPINCH」が攻撃に使用されていたことを確認しています。「WORM_KOOBFACE」に関連する攻撃で使用された「TROJ_LDPINCH」はユーザが使用したログイン情報をC&Cサーバに送信した後、自分自身を削除し痕跡を抹消しようとするなど、巧妙な情報漏えい活動を行う不正プログラムです(図6参照)。

■Facebookに偽装したフィッシングサイトやスパムメールも流通

巧妙な不正プログラムによる攻撃だけでなく、Facebook を模したフィッシングサイトやスパムメールも数多く確認しています。

2010年12月に TrendLabs が確認したスパムメールは「Facebook toolbar」という実在しないツールのダウンロードを促すものであり、転送先の Webサイトから不正プログラムをインストールさせようという手口です(図7参照)。

また、2011年1月に確認したフィッシングサイトはアカウントの更新が必要、と警告して個人情報の入力を要求するものです(図8参照)。このサイト上で入力した情報は攻撃者側に送信され、不正利用されてしまうことになります。

■日本における攻撃と心がけるべき対策

これらの攻撃において、2011年2月時点では日本語のスパムメールやフィッシングサイトの存在は確認していませんが、ユーザ数の増加はサイバー犯罪者にとっては市場の拡大を意味することから、精巧な日本語を用いて作られた偽サイトやスパムメッセージの登場も時間の問題と言えるのではないでしょうか。

また、日本語を母国語とする人であっても海外の友人とのメッセージは英語でやり取りするケースも多いことから、「WORM_KOOBFACE」などの感染被害の可能性は排除できません。2010年のトレンドマイクロへの日本国内のお客様からの「WORM_KOOBFACE」の被害報告は 1件にとどまりますが、今後、拡大することも考えられます。

このような攻撃から身を守り、安心してインターネットを楽しむために、

1.セキュリティソフトを導入し、適切に使用する

2.ソフトウェアを最新の状態に保つ

3.メッセージ送信元を確認するなど、怪しいメールは開封しない

といった基本的な注意点を改めて徹底ください。

※同記事はトレンドマイクロ株式会社による「セキュリティブログ」の転載記事である。

関連ニュース

-

Facebookを狙った不正プログラムが急増中……トレンドマイクロが注意喚起

Facebookを狙った不正プログラムが急増中……トレンドマイクロが注意喚起

-

トレンドマイクロ、Windows Updateを装った「偽システム診断ツール」に警鐘

トレンドマイクロ、Windows Updateを装った「偽システム診断ツール」に警鐘

-

ウイルス対策ソフト各社と経産省など、「情報セキュリティ啓発活動」でポスター配布

ウイルス対策ソフト各社と経産省など、「情報セキュリティ啓発活動」でポスター配布

-

【テクニカルレポート】2010年を振り返る - 4)あの手この手で「情報収集」を企むサイバー犯罪者たち……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】2010年を振り返る - 4)あの手この手で「情報収集」を企むサイバー犯罪者たち……トレンドマイクロ・セキュリティブログ

-

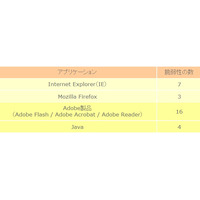

【テクニカルレポート】2010年を振り返る - 3)次々に狙われた脆弱性。全体像に迫る……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】2010年を振り返る - 3)次々に狙われた脆弱性。全体像に迫る……トレンドマイクロ・セキュリティブログ

-

【テクニカルレポート】2010年を振り返る - 2)使用には要注意! 最も悪用されやすいデバイス/ツールとは? ……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】2010年を振り返る - 2)使用には要注意! 最も悪用されやすいデバイス/ツールとは? ……トレンドマイクロ・セキュリティブログ

-

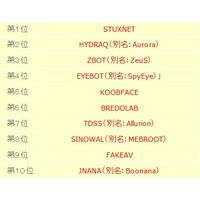

【テクニカルレポート】2010年を振り返る - 1)注目すべき不正プログラム「Top10」……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】2010年を振り返る - 1)注目すべき不正プログラム「Top10」……トレンドマイクロ・セキュリティブログ

-

【テクニカルレポート】いまだに「ダウンアド」は企業ネットワークの脅威-2010年12月の脅威動向を振り返る……トレンドマイクロ・セキュリティブログ

【テクニカルレポート】いまだに「ダウンアド」は企業ネットワークの脅威-2010年12月の脅威動向を振り返る……トレンドマイクロ・セキュリティブログ

-

「ダウンアド(Conficker)」がいまだ蔓延中……トレンドマイクロ、企業ネットの脅威に警鐘

「ダウンアド(Conficker)」がいまだ蔓延中……トレンドマイクロ、企業ネットの脅威に警鐘

-

インターネット脅威、正規サイトの改ざんが頻発した1年……トレンドマイクロ、年間レポート公表

インターネット脅威、正規サイトの改ざんが頻発した1年……トレンドマイクロ、年間レポート公表