【インタビュー】オンラインバンキング不正送金マルウェア分析結果 JPCERT中津留氏

ブロードバンド

セキュリティ

「Fight Against Citadel in Japan」というタイトルで講演を行う、一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)分析センター 中津留 勇 氏に聞いた。

--

──だれに聞いて欲しいどういう講演ですか

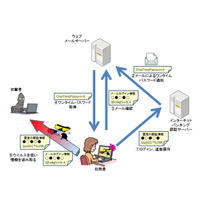

近年日本国内ではインターネットバンキングの不正送金被害が深刻になっています。JPCERT/CC は、その背後に存在する不正送金に関連した機能を持つマルウェアのインシデント対応支援を継続しています。その中で、私は所属している分析センターにて、関連するマルウェアや攻撃情報の分析を日々行っています。

今回の講演では、日々の業務を通じて得られた不正送金に関連したマルウェアに関する様々な知見の内、日本での感染被害が特に大きい「Citadel」に焦点をあて、その詳細な分析結果を紹介します。

具体的には、Citadel がどのようにユーザから情報を窃取するのかといった全体像、そして感染端末に残される暗号化された情報や暗号化通信について解説した後、作成した復号ツールを用いて実際に Citadel を分析していく様子をお見せします。

当然のことですが、実際に Citadel に関連するインシデントに対応されている銀行関係の方や警察関係の方はもとより、Citadel やその他の不正送金に関連したマルウェアと戦う立場にあるすべての方にぜひとも聴いていただきたいです。また、マルウェア分析手法(リバースコードエンジニアリング)の詳細についても解説しますので、マルウェア分析に携わる方や興味のある方にとっても、きっと刺激的な内容であると思っています。

──講演を良いものにするために一番心をくだいているのはどんなところですか

自身で分析した結果や得られた知見を、聴いてくださる様々な立場の方の興味やメリットにどう関連付けることができるかという点を重視しています。また今回の講演は、Citadel の詳細な分析結果という技術的に高度な内容を含むため、それをどう分かりやすく表現するかという点にも配慮して準備を進めています。

──読者へのメッセージ

私としては、この講演を通じて日本国内をはじめとした不正送金に関連したマルウェア感染被害の減少・攻撃者追跡に貢献したいという気持ち、そして参加される技術者の皆さんとの意見交換を行い刺激を受けたい気持ちがあり開催を心待ちにしています。読者の皆様と会場でお会いできるのを楽しみにしています!

オンラインバンキング不正送金マルウェア分析結果

《高橋 潤哉@ScanNetSecurity》関連ニュース

-

【インタビュー】「セキュリティバリアデバイスとは」産総研 戸田賢二氏

【インタビュー】「セキュリティバリアデバイスとは」産総研 戸田賢二氏

-

期限は4月9日! 日本マイクロソフトと国、セキュリティ業界がWindows XP利用を注意

期限は4月9日! 日本マイクロソフトと国、セキュリティ業界がWindows XP利用を注意

-

影響高いセキュリティ事案、2013年は「不正送金」「改ざん」「偽ソフト」「ワンクリ詐欺アプリ」

影響高いセキュリティ事案、2013年は「不正送金」「改ざん」「偽ソフト」「ワンクリ詐欺アプリ」

-

韓国視点での「2014年7大セキュリティ脅威トレンド」

韓国視点での「2014年7大セキュリティ脅威トレンド」

-

日本の大手出版社サイトから、悪質なコード発見……シマンテック

日本の大手出版社サイトから、悪質なコード発見……シマンテック

-

Nokia、2000万画素カメラ搭載のハイスペック5型Windows Phone「Lumia Icon」

Nokia、2000万画素カメラ搭載のハイスペック5型Windows Phone「Lumia Icon」

-

ドコモ、専用端末を利用した愛犬向けサービス「ペットフィット」提供開始

ドコモ、専用端末を利用した愛犬向けサービス「ペットフィット」提供開始

-

【NTT R&Dフォーラム2014 Vol.5】話題のPk-匿名化技術の展示あり……パーソナルデータ活用は進むか

【NTT R&Dフォーラム2014 Vol.5】話題のPk-匿名化技術の展示あり……パーソナルデータ活用は進むか